Microsoft Defender: Protección de seguridad integral para todas las plataformas

Las herramientas de seguridad de Microsoft no se limitan solo a las plataformas de Microsoft, porque los atacantes no solo van tras Windows.

"Durante los últimos años, hemos visto cómo el panorama de las amenazas evoluciona, donde los atacantes y los ciberdelincuentes están apuntando por igual a todas las plataformas", dijo Tanmay Ganacharya, director asociado de investigación de seguridad en Microsoft, a Newsmatic. "Hemos observado un aumento significativo en la cantidad de vulnerabilidades encontradas y reportadas en plataformas que no son de Windows, así como en el malware y las campañas de amenazas en general".

Siendo el sistema operativo de escritorio dominante, Windows solía ser el objetivo más popular para los atacantes, pero las estadísticas de MITRE para las CVEs muestran que la cantidad de vulnerabilidades encontradas en otras plataformas está aumentando rápidamente.

"A medida que la protección de Windows ha mejorado cada vez más en los últimos años, el objetivo fácil ahora no es atacar los puntos finales de Windows, sino algunos de estos otros puntos finales que las personas asumen que son seguros", dijo Ganacharya.

Las políticas BYOD han diversificado las redes empresariales, y los dispositivos que solían estar conectados solo a redes corporativas ahora también suelen estar en Internet. Los atacantes también han cambiado su enfoque y, además de intentar comprometer los dispositivos finales, también buscan robar credenciales e identidades.

Cómo importar problemas de GitHub a Ora: una guía paso a paso.

Cómo importar problemas de GitHub a Ora: una guía paso a paso."Sí, puedes ingresar, pero no es mejor, al menos para un atacante, que simplemente puedan iniciar sesión", dijo Ganacharya. "Las identidades se pueden robar en cualquiera de los dispositivos en los que los empleados en una determinada red inicien sesión".

La importancia de un enfoque integral para la seguridad

Detectar y prevenir ataques en los puntos finales es solo una parte de la protección de su red y los recursos que esta conecta, y no siempre podrá detectar todo a tiempo. Necesita un enfoque integral.

"Debe considerar todo lo que ejecuta software o código en su red como si estuviera realizando una modelización de amenazas para su red, y luego tener un plan en marcha", dijo Ganacharya. "¿Cómo va a identificar estos dispositivos? ¿Cómo los va a asegurar? ¿Cómo maneja las alertas que llegan desde todo tipo de dispositivos y tiene planes de acción para responder a esas alertas de manera equitativa en todos esos dispositivos? ¿Cómo va a hacer un seguimiento o responder cuando las alertas aparezcan en caso de que las amenazas no se prevengan pero se detecten?"

Comenzando con los puntos finales

Aunque es importante no depender solo de los puntos finales, aún es necesario comenzar con ellos. Esto es especialmente cierto para los puntos finales que aún no está protegiendo, por lo que Microsoft planea tener un conjunto completo de seguridad para cada plataforma, que abarque la gestión de vulnerabilidades, la reducción de la superficie de ataque, la prevención de amenazas, la detección y la remedición, así como los servicios bajo demanda de Microsoft Defender Experts, según Ganacharya.

"La investigación de amenazas, la inteligencia de amenazas, la detección y el contenido de remediación que creamos pueden escalar a través de todas las plataformas", dijo. "Lo aplicamos en diferentes etapas donde se dirigen los ataques para poder detenerlos independientemente del dispositivo en el que se encuentre el cliente".

En cuanto a los puntos finales, Microsoft se está centrando actualmente en Linux, Mac, Android e iOS, comenzando con la protección contra malware y la detección y respuesta en los puntos finales. Recientemente, Defender for Endpoint agregó nuevas funciones para Mac y Linux, centrándose en la reducción de la superficie de ataque, la protección web y la protección de la red.

Mejora tu enfoque y notificaciones: Descubre las novedades de Windows 11 22H2

Mejora tu enfoque y notificaciones: Descubre las novedades de Windows 11 22H2Estas prioridades corresponden a las amenazas que Microsoft está observando en cada plataforma, así como a lo que se puede hacer en un dispositivo de teléfono, servidor o portátil con las capacidades del sistema operativo disponibles.

"Cada plataforma tiene un panorama de amenazas interesante según la forma en que se utiliza, y cada una tiene sus propias limitaciones en términos de lo que una solución contra malware o una solución EDR puede hacer en esas plataformas", dijo Ganacharya.

Algunas de estas cuestiones también están relacionadas con las políticas y no solo con la tecnología, señala.

"Algunos dispositivos plantean desafíos adicionales, como los teléfonos: ¿hasta qué punto los rastreas cuando las personas usan sus teléfonos personales para iniciar sesión en el correo electrónico y Teams?"

Proteger y detectar con Microsoft Defender

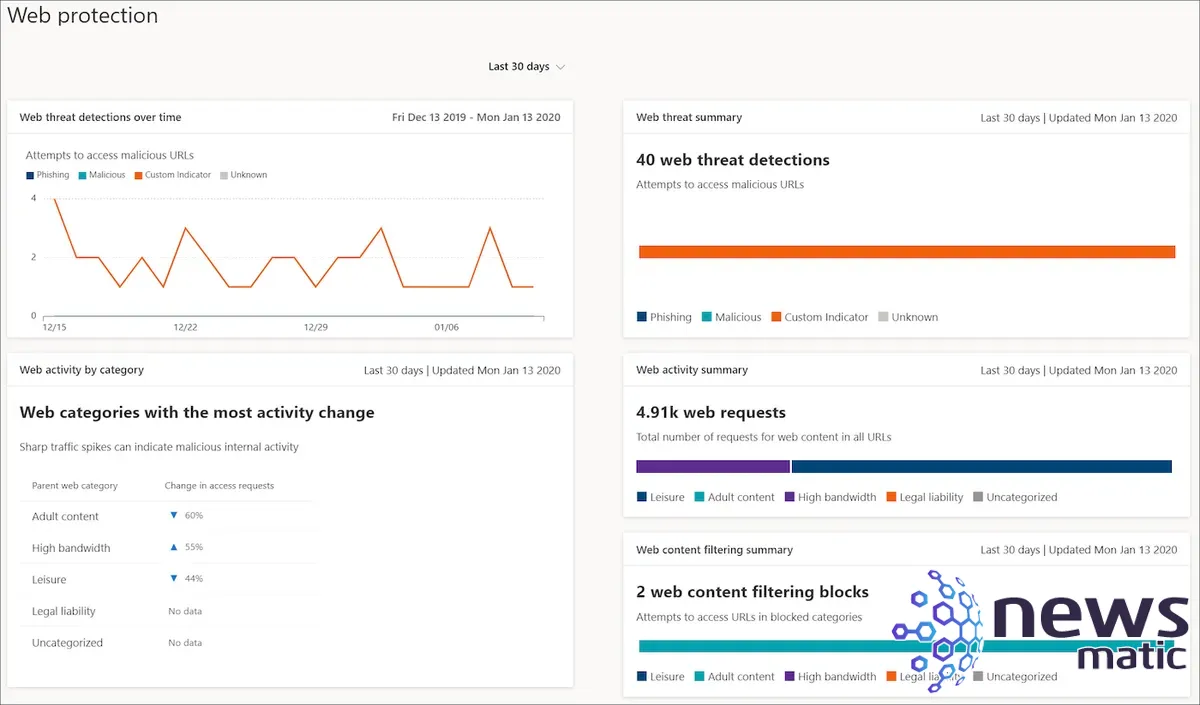

La protección web cubre todo lo que ocurre en el navegador: proporcionar una puntuación de reputación para los sitios web, bloquear sitios conocidos por phishing, malware, exploits o problemas específicos de los que esté preocupado, y rastrear dónde los usuarios ingresan sus credenciales corporativas en caso de que se expongan y necesiten ser cambiadas.

"También permite a una empresa filtrar el contenido y decir: 'Hey, estas categorías de sitios web están permitidas en mis dispositivos de red, estas categorías no están permitidas en mi red'", dijo Ganacharya.

Revive tu Mac antes de que colapses y compres uno nuevo

Revive tu Mac antes de que colapses y compres uno nuevoCon Microsoft Edge en Windows, todo esto lo realiza SmartScreen en el navegador, pero puede ver las alertas y las métricas en el portal de Defender for Endpoint (Figura A).

Figura A

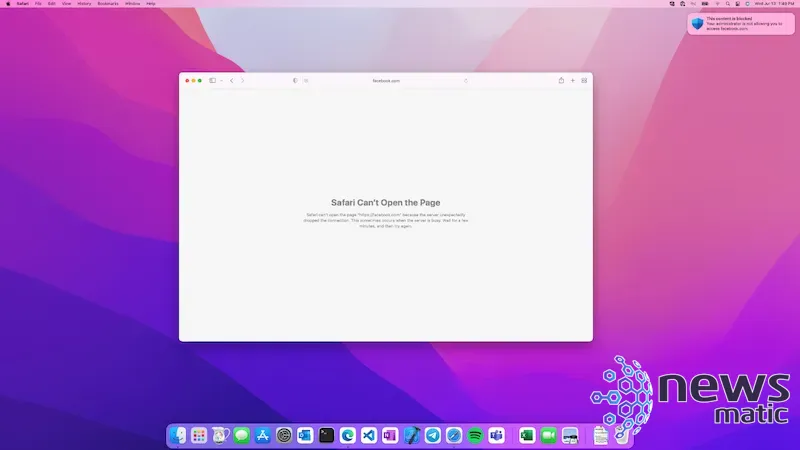

Si está utilizando otros navegadores, incluido Edge en macOS, que aún no cuenta con protección web incorporada, las funciones de protección web se basan en las características de protección de red (Figura B).

Figura B

Cómo crear un tablero tipo kanban en GitHub Issues

Cómo crear un tablero tipo kanban en GitHub Issues"Todo lo que haces en el navegador, también puedes verlo en la red, pero luego puedes ver mucho más en la red además de eso", dijo Ganacharya. "Si podemos aplicar nuestras capacidades de detección en la red, entonces aún podemos detener las mismas amenazas en esas plataformas".

Además de evitar que tanto los navegadores como otras aplicaciones se conecten a sitios maliciosos, la protección de red reduce la superficie de ataque para bloquear ataques comunes y permite a los defensores explorar el comportamiento de la red que podría indicar que se está produciendo un ataque.

La protección de la superficie de ataque bloquea los ataques de Man in the Middle y evita que cualquier dispositivo comprometido en su red se conecte a servidores de control y comando, lo que impide que los atacantes sustraigan datos, utilicen sus dispositivos para un ataque de denegación de servicio distribuido o para descargar y propagar malware.

También se asegura de que los usuarios se estén conectando a la red Wi-Fi correcta.

"Las redes Wi-Fi falsas son un problema bastante importante que muchos de nuestros clientes enfrentan", dijo Ganacharya. "Los empleados terminan conectándose a una red no segura o a redes que se crean especialmente para escuchar lo que estás haciendo en tu máquina".

Los ataques basados en la red siguen siendo una amenaza.

TidyTabs: Organiza tus ventanas abiertas en pestañas estilo Chrome y mejora tu productividad

TidyTabs: Organiza tus ventanas abiertas en pestañas estilo Chrome y mejora tu productividad"Envías un paquete maliciosamente diseñado en la red, y eso puede utilizarse para comprometer un punto final", dijo Ganacharya. "El antivirus y la protección web podrían no detenerlo, pero podríamos detectar la actividad posterior a la explotación".

También mencionó que la protección de red ayuda a proporcionar una defensa en profundidad al tener protecciones y detecciones que abarcan las diferentes etapas de un ataque: "Incluso si se pasa por alto un paso, lo detectamos en el siguiente paso".

Puede detectar más ataques monitoreando los puntos finales directamente, así como en la red.

"Podemos correlacionar qué proceso en el punto final creó qué tráfico y a qué IP intentó conectarse", dijo.

Pero si hay puntos finales que aún no está protegiendo, tal vez porque ni siquiera sabía que estaban en su red, las funciones de protección de la red pueden ayudarlo a encontrarlos.

"Para eso, no solo necesitamos estar en un punto final y no solo mirar qué tráfico se genera hacia ese dispositivo, sino también observar qué otros dispositivos se están identificando en la red", dijo Ganacharya. "Trasladar esta capacidad de detección a dispositivos como routers le ayuda a reducir los falsos negativos".

Las mejores soluciones de software para la continuidad de negocios

Las mejores soluciones de software para la continuidad de negociosAún no se han implementado todas las funciones de protección de puntos finales para dispositivos Windows en macOS y Linux, y ambos están en versión preliminar: No puede personalizar los mensajes que los usuarios reciben si se bloquea un sitio web o aparece una advertencia, aunque eso puede venir en el futuro.

En Linux, la protección de red se implementa como un túnel VPN y Defender no incluye prevención de pérdida de datos. Tanto macOS como Linux no tienen la opción de administración de seguridad de Defender para administrar la configuración de seguridad de Defender en sí sin necesidad de software adicional de administración de dispositivos.

Para Defender en Linux se admiten seis distribuciones: RHEL 7.2+, CentOS Linux 7.2+, Ubuntu 16 LTS o LTS superior, SLES 12+, Debian 9+ y Oracle Linux 7.2. En Macs, necesita macOS 11 o posterior.

Dispositivos vulnerables que deben protegerse

Puede haber otros dispositivos en su red que necesiten rastreo y protección.

"Routers, impresoras, dispositivos de salas de conferencias, televisores inteligentes, neveras inteligentes: Todo tipo de dispositivos se están conectando a Internet en la actualidad y esto está aumentando la superficie de ataque", advirtió Ganacharya.

El ransomware se implementa directamente por los atacantes individuales en lugar de utilizar solo scripts automatizados, y buscan la forma más fácil de ingresar, que puede ser un dispositivo que usted no considera una amenaza. Por esta razón, existe una versión de Defender para dispositivos IoT (Internet de las cosas) y de tecnología operativa que utiliza monitoreo de red sin necesidad de agentes.

Cómo agregar dependencias de tareas en ClickUp

Cómo agregar dependencias de tareas en ClickUp"Los clientes realmente deben aceptar esto y asumir que cualquier dispositivo que tengan en su red puede ser un punto de entrada para un ataque", advirtió Ganacharya.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Software, allí encontraras muchos artículos similares a Microsoft Defender: Protección de seguridad integral para todas las plataformas , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados