Cómo instalar y configurar OpenLDAP y phpLDAPadmin en Ubuntu Server 20.04

Para muchas empresas grandes, tener la capacidad de utilizar autenticación centralizada es una ventaja. Para esas empresas, Active Directory de Microsoft es la primera opción. Cuando necesitas una forma sencilla de integrarte a Active Directory, es posible que desees recurrir a OpenLDAP, que es un protocolo que muchas soluciones de directorio de servicios y administración de acceso pueden utilizar y entender.

Características de OpenLDAP

- Soporte para Simple Authentication and Security Layer y Transport Layer Security

- Soporte para Internet Protocol version 6

- Interacción sencilla con el software interno de tu empresa

- Cumplimiento completo con el formato de intercambio de datos LDAP versión 1

- Modo mejorado de Servidor LDAP independiente

Para aquellos que no desean administrar OpenLDAP desde la línea de comandos, siempre está phpLDAPadmin, una herramienta basada en web para gestionar OpenLDAP.

A continuación, te guiaré a través del proceso de instalación y configuración de OpenLDAP y phpLDAPadmin en Ubuntu Server 20.04.

Lo que necesitarás

- Una instancia actualizada de Ubuntu Server 20.04

- Un usuario con privilegios de sudo

Cómo instalar OpenLDAP

Lo primero que debemos hacer es instalar OpenLDAP. Para ello, inicia sesión en tu Ubuntu Server y ejecuta el siguiente comando:

sudo apt-get install slapd ldap-utils -y

Los diferentes tipos de buses en los dispositivos electrónicos

Los diferentes tipos de buses en los dispositivos electrónicosDurante la instalación, se te pedirá que crees una contraseña de administrador de LDAP. Escribe y verifica una nueva contraseña para el servicio y la instalación continuará y se completará.

Cuando la instalación finalice, debes ejecutar la herramienta de configuración para establecer tu dominio. Para hacerlo, ejecuta el siguiente comando:

sudo dpkg-reconfigure slapd

En la primera pantalla se te preguntará si deseas omitir la configuración del servidor OpenLDAP. Acepta la opción predeterminada (No) y presiona Enter en tu teclado (Figura A).

Figura A

En la siguiente ventana, escribe el dominio que deseas utilizar (Figura B).

Cómo entrar al programa de configuración del BIOS en tu computadora

Cómo entrar al programa de configuración del BIOS en tu computadoraFigura B

Luego deberás crear un nombre de organización. Por ejemplo, si tu dominio es foo.com, tu organización podría ser foo. Una vez que hayas hecho esto, se te pedirá que ingreses la contraseña para la entrada de administrador en el directorio LDAP. Después de crear la nueva contraseña, deberás responder Sí para eliminar la base de datos cuando se elimine slapd.

Eso es todo lo que necesitas hacer para configurar OpenLDAP. Para verificar la configuración, ejecuta el siguiente comando:

slapcat

Deberías ver toda la información sobre tu nuevo dominio (Figura C).

Figura C

Entendiendo los permisos de archivos y directorios en UNIX

Entendiendo los permisos de archivos y directorios en UNIXCómo crear cuentas en OpenLDAP

El siguiente paso es crear los contenedores de unidades organizativas que almacenarán información sobre los usuarios y grupos. Para ello, crea un nuevo archivo ldif con el siguiente comando:

nano users-ou.ldif

El contenido de este archivo será el siguiente:

dn: ou=people,dc=hive,dc=lan

objectClass: organizationalUnit

objectClass: top

ou: people

dn: ou=groups,dc=hive,dc=lan

objectClass: organizationalUnit

objectClass: top

ou: groups

Asegúrate de cambiar dc=hive,dc=lan para que coincida con tu dominio.

Guarda y cierra el archivo.

Cómo recuperar una contraseña de BIOS perdida: dos métodos efectivos

Cómo recuperar una contraseña de BIOS perdida: dos métodos efectivosA continuación, creamos un archivo que ajustará los controles de acceso de la base de datos de SLAPD con el siguiente comando:

nano update-mdb-acl.ldif

En ese archivo, pega lo siguiente (asegúrate de cambiar hive y lan con la información de tu dominio):

n: olcDatabase={1}mdb,cn=config

changetype: modify

replace: olcAccess

olcAccess: to attrs=userPassword,shadowLastChange,shadowExpire

by self write

by anonymous auth

by dn.subtree="gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth" manage

by dn.exact="cn=readonly,ou=people,dc=hive,dc=lan" read

by * none

olcAccess: to dn.exact="cn=readonly,ou=people,dc=hive,dc=lan" by

dn.subtree="gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth" manage by * none

olcAccess: to dn.subtree="dc=hive,dc=lan" by dn.subtree="gidNumber=0+uidNumber=0,cn=peercred,cn=external,cn=auth" manage

by users read

by * none

Guarda y cierra el archivo.

Actualiza la lista de control de acceso a la base de datos utilizando la información del archivo update-mdb-acl.dif que acabas de crear con el siguiente comando:

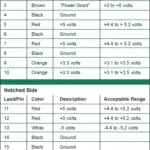

Cómo funciona y cómo probar una fuente de alimentación para PC

Cómo funciona y cómo probar una fuente de alimentación para PCsudo ldapadd -Y EXTERNAL -H ldapi:/// -f update-mdb-acl.ldif

Ahora actualizaremos la base de datos utilizando la información de la OU con el siguiente comando:

sudo ldapadd -Y EXTERNAL -H ldapi:/// -f users-ou.ldif

Ahora podemos agregar una nueva cuenta de usuario. Crea un nuevo archivo con el siguiente comando:

nano user.ldif

En ese archivo, pega lo siguiente (modificándolo con la información del usuario que deseas agregar):

Cómo diagnosticar y reemplazar una fuente de alimentación defectuosa en tu PC

Cómo diagnosticar y reemplazar una fuente de alimentación defectuosa en tu PCdn: uid=olivia,ou=people,dc=hive,dc=lan

objectClass: inetOrgPerson

objectClass: posixAccount

objectClass: shadowAccount

uid: olivia

cn: olivia

sn: Nightingale

loginShell: /bin/bash

uidNumber: 10000

gidNumber: 10000

homeDirectory: /home/olivia

shadowMax: 60

shadowMin: 1

shadowWarning: 7

shadowInactive: 7

shadowLastChange: 0

dn: cn=olivia,ou=groups,dc=hive,dc=lan

objectClass: posixGroup

cn: olivia

gidNumber: 10000

memberUid: olivia

Agrega el nuevo usuario con el siguiente comando:

sudo ldapadd -Y EXTERNAL -H ldapi:/// -f user.ldif

Establece la contraseña del usuario con el siguiente comando (sustituyendo el nuevo nombre de usuario y tu dominio):

sudo ldappasswd -H ldapi:/// -Y EXTERNAL -S "uid=olivia,ou=people,dc=hive,dc=lan"

Cómo reemplazar un fusible de la fuente de alimentación y ahorrar dinero

Cómo reemplazar un fusible de la fuente de alimentación y ahorrar dineroSe te pedirá que ingreses y verifiques la nueva contraseña.

Finalmente, debemos crear un nombre de usuario de solo lectura que se utilizará para consultar el servidor LDAP. Genera un hash de contraseña con el siguiente comando:

slappasswd

Se te pedirá que ingreses y verifiques una contraseña. Cuando el comando se complete, se mostrará una contraseña con hash. Copia la contraseña con hash.

Crea un nuevo archivo de usuario con el siguiente comando:

nano readonly-user.ldif

Soluciones para problemas comunes de gestión de energía en laptops

Soluciones para problemas comunes de gestión de energía en laptopsPega lo siguiente en ese archivo (sustituyendo tu dominio):

dn: cn=readonly,ou=people,dc=hive,dc=lan

objectClass: organizationalRole

objectClass: simpleSecurityObject

cn: readonly

userPassword: {SSHA}HASH

description: Bind DN user for LDAP Operations

Donde HASH es la contraseña con hash que copiaste.

Agrega el nuevo usuario a la base de datos con el siguiente comando:

sudo ldapadd -Y EXTERNAL -H ldapi:/// -f readonly-user.ldif

Cómo instalar phpLDAPadmin

Ahora podemos instalar la herramienta de administración basada en web con el siguiente comando:

ADO: La tecnología de acceso a datos de Microsoft para todas tus necesidades

ADO: La tecnología de acceso a datos de Microsoft para todas tus necesidadessudo apt-get install phpldapadmin -y

Abre el archivo de configuración de phpLDAPadmin con el siguiente comando:

sudo nano /etc/phpldapadmin/config.php

Edita las siguientes líneas (asegúrate de cambiar el dominio para que coincida con el tuyo y la dirección IP para que coincida con tu servidor de alojamiento):

$servers->setValue('server','name','Mi Servidor LDAP');

$servers->setValue('server','host','192.168.1.30');

$servers->setValue('server','base',array('dc=hive,dc=lan'));

$servers->setValue('login','auth_type','session');

$servers->setValue('login','bind_id','cn=admin,dc=hive,dc=lan');

$servers->setValue('auto_number','min',array('uidNumber'=>10000,'gidNumber'=>10000));

Deshabilita el sitio predeterminado de Apache con el siguiente comando:

10 consejos para solucionar problemas de servidores y recuperarlos rápidamente

10 consejos para solucionar problemas de servidores y recuperarlos rápidamentesudo a2dissite 000-default.conf

Reinicia Apache con el siguiente comando:

sudo systemctl restart apache2

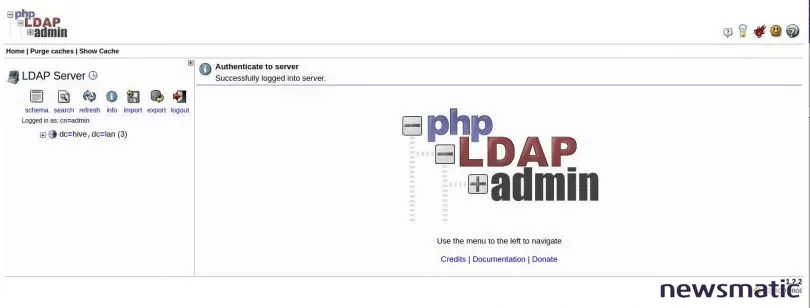

Cómo acceder a phpLDAPadmin

Con todo listo, abre un navegador web y dirígete a http://SERVIDOR/phpldapadmin (donde SERVIDOR es la dirección IP de tu servidor de alojamiento). Tu nombre de usuario predeterminado (en el formato cn=admin,dc=hive,dc=lan) se autocompletará.

Escribe la contraseña de administrador que creaste y haz clic en Autenticar. Deberías encontrar la página principal de phpLDAPadmin, lista para ser utilizada (Figura D).

Figura D

Felicidades, ahora tienes OpenLDAP y phpLDAPadmin instalados y funcionando, listos para ser utilizados en tu organización, todo desde la comodidad de tu propio centro de datos.

Suscríbete al canal de YouTube de How To Make Tech Work de Newsmatic para obtener los últimos consejos tecnológicos para profesionales de negocios de Jack Wallen.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Centros de Datos, allí encontraras muchos artículos similares a Cómo instalar y configurar OpenLDAP y phpLDAPadmin en Ubuntu Server 20.04 , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados