Por qué los firewalls no son suficientes para asegurar tu empresa

Los firewalls pueden asegurar el acceso a Internet, proteger información crítica para la misión y aprovechar Internet para conectar una empresa global, pero son solo el punto de partida para construir una fortaleza de seguridad. Algunas organizaciones pueden creer que están seguras con los firewalls actuales, pero no pasará mucho tiempo antes de que se den cuenta de que necesitan más herramientas para asegurar su próxima iniciativa de conectividad, como una VPN.

Pocos firewalls, poca seguridad

Una encuesta reciente de Newsmatic indicó que muy pocas organizaciones tienen completamente asegurada su empresa. De los 127 miembros encuestados, el 46 por ciento informó que están satisfechos con la tecnología de firewall actual pero también planean mejorarla. Casi el 10 por ciento estaba insatisfecho con la tecnología actual de firewall. Lo más sorprendente, y un poco aterrador, es que el 4 por ciento ni siquiera tiene un firewall instalado todavía.

Falsas creencias sobre los firewalls

Una idea equivocada común es que un firewall puede proteger todos los activos. Si bien eso podría haber sido cierto hace unos años, no es suficiente protección, dado los avances en ataques informáticos y las crecientes amenazas externas.

Otra idea equivocada es que un dispositivo firewall es un dispositivo de "conectar, encender y olvidar". En realidad, es una tecnología que requiere revisión constante, ajustes y evaluación.

Además, muchas organizaciones implementan firewalls sin una política de seguridad. La implementación de un firewall debe estar directamente vinculada a políticas de seguridad que aborden y respalden los objetivos de su empresa. Las empresas deben considerar un enfoque de seguridad en capas, con una política de seguridad, firewalls y herramientas de seguridad adicionales (como software antivirus).

Lo que un firewall puede y no puede hacer

Un firewall puede ser basado en hardware o software. La seguridad más sólida se obtiene cuando se utilizan ambas opciones en combinación. Sin embargo, incluso en este enfoque, un sistema de firewall tiene sus limitaciones:

Todo lo que necesitas saber sobre los identificadores de seguridad (SIDs) en Windows

Todo lo que necesitas saber sobre los identificadores de seguridad (SIDs) en Windows- No puede proteger a la empresa de ataques y amenazas desde dentro de la red.

- La protección contra virus es limitada sin software adicional y tecnologías especializadas.

- Un firewall no puede proteger a una organización de ataques que evitan un firewall, como un hackeo externo a través de una cuenta de acceso telefónico que puede comprometer por completo el plan de seguridad.

La tecnología del firewall, obviamente, tampoco puede proteger a las organizaciones de la negligencia o los errores de los empleados con las contraseñas y el acceso no autorizado. Solo herramientas específicas y pautas de política sobre el uso y acceso esperado de la computadora pueden evitar esos problemas.

El primer paso: analizar los riesgos

Antes de implementar firewalls, debe realizar una evaluación interna de riesgos para tomar decisiones sobre nuevas compras o actualizaciones. Esta evaluación requiere analizar la información que actualmente pasa por sus redes y el camino y dirección que toma, para poder identificar vulnerabilidades reales y potenciales. Para hacer esto, haga y responda las siguientes preguntas:

- ¿Qué activo(s) (corporativo, cliente, comercio electrónico) está(n) en riesgo?

- ¿Cuál es el valor de ese activo? ¿Cuáles son las consecuencias en términos de tiempo de inactividad, pérdida de ingresos o pérdida de confianza de los clientes?

- ¿Cuál es la amenaza real? ¿Se han cerrado las amenazas internas? ¿Cuál es el potencial de vulneración externa?

Los directores de TI y los administradores de redes necesitan una comprensión completa y exhaustiva no solo de las actividades en Internet, sino también del tráfico interno de la red, como los requisitos de ancho de banda, los protocolos utilizados y los requisitos de acceso. Recuerde que todos los puntos de acceso son vulnerables y están sujetos a ataques.

Una vez que tenga esta información, puede pasar a construir una arquitectura de firewall.

Consideraciones básicas de diseño de firewall

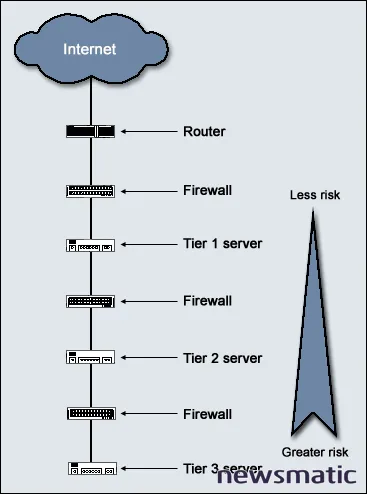

Cuando se trata de arquitectura, tiene dos opciones: un solo firewall o un enfoque de firewall en capas múltiples.

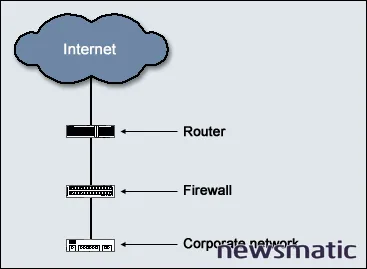

| Figura A |

| Arquitectura individual |

| Figura B |

| Arquitectura de capas múltiples |

Para determinar cuál funcionaría mejor para su empresa, primero debe desarrollar una política de seguridad, ya que ambas están estrechamente relacionadas.

Los pasos esenciales para una gestión de seguridad efectiva

Los pasos esenciales para una gestión de seguridad efectivaDesarrollando la política de seguridad

Debido a que las políticas de seguridad reflejan directamente las necesidades de seguridad de una corporación, la decisión inmediata es cuánto acceso se requiere. Una organización puede limitar los servicios o denegar todo menos el acceso más crítico requerido.

El segundo aspecto de la política, que también está directamente relacionado con cualquier decisión de firewall, es el nivel de acceso. ¿Quiere que todos los usuarios tengan acceso básico o acceso limitado? Esto requiere examinar el uso actual; ¿cada usuario inicia sesión por separado en Internet? ¿Cuáles serán las restricciones de acceso de cada usuario? No olvide examinar los tipos de extensiones de archivos permitidas y no permitidas para descargar y transferir documentos. La política también debe determinar el grado de redundancia que su organización necesita; ¿debería tener una copia de seguridad o proporcionar protecciones de múltiples niveles? Además, ¿qué, quién y cómo desea supervisar el acceso a la red y el uso de Internet?

Finalmente, tenga en cuenta las consideraciones financieras de la compra de una tecnología de firewall; no desea comprar protección excesiva o innecesaria, pero deberá cubrir los costos de mantenimiento continuo.

Algunos consejos finales

Aunque se debe crear y desarrollar una política de seguridad y un plan de firewall, la seguridad no termina allí. Los administradores de TI deben asegurarse de aplicar correctamente los parches de los proveedores y de mantener actualizados todos los sistemas. El verdadero valor de un sistema de firewall se encuentra en el mantenimiento constante de todos los recursos.

He desarrollado una lista de verificación que puede ayudar a asegurarse de que no se haya pasado por alto ningún elemento crucial en el esfuerzo de seguridad. Esta descarga de lista de verificación, disponible para todos los miembros de Newsmatic, es una manera rápida y fácil de asegurarse de que no se haya ignorado nada.

La seguridad integral requiere salvaguardas en un enfoque defensivo en capas. Tenga en cuenta que su solución final debe ser lo suficientemente flexible como para proporcionar escalabilidad y crecimiento.

Configuración y monitoreo de IPCop: una guía completa para administrar tu firewall Linux

Configuración y monitoreo de IPCop: una guía completa para administrar tu firewall LinuxEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Por qué los firewalls no son suficientes para asegurar tu empresa , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados