Cómo proteger a tu organización de los ataques de phishing y sus efectos

Los ataques de phishing parecen ser una táctica relativamente simple por parte de los ciberdelincuentes. Configurar una página web de phishing, crear tu correo electrónico de phishing, enviar el correo electrónico a los destinatarios seleccionados y luego esperar a que lleguen tus credenciales de cuenta robadas y otra información comprometida.

En el extremo receptor, una campaña exitosa de phishing puede dañar a una organización de varias maneras. Un informe publicado el domingo por el proveedor de seguridad Proofpoint examina el impacto de un ataque de phishing y ofrece consejos sobre cómo combatirlo.

Impacto de los Ataques de Phishing

Según el informe “Estado del Phish 2021” de Proofpoint, se recopilaron datos de varias fuentes:

- Una encuesta realizada por terceros a 3.500 adultos trabajadores en Estados Unidos, Reino Unido, Australia, Francia, Alemania, Japón y España;

- Una encuesta realizada por terceros a 600 profesionales de TI en los mismos países;

- Más de 60 millones de ataques de phishing simulados utilizados por los clientes de Proofpoint para entrenamiento interno; y

- Más de 15 millones de correos electrónicos de phishing reportados por los usuarios finales.

El año 2020 mostró un ligero aumento en los ataques de phishing entre los clientes de Proofpoint. Un 57% dijo que su organización fue víctima de un ataque exitoso el año pasado, frente al 55% en 2019. Más del 75% de los encuestados dijeron que enfrentaron ataques de phishing de gran alcance, tanto exitosos como no exitosos, en 2020. Con este enfoque, los ciberdelincuentes lanzan una red menos enfocada pero más amplia con la esperanza de comprometer a la mayor cantidad de personas posible.

Sin embargo, también hubo amenazas más dirigidas el año pasado. Entre los encuestados, el 66% vio más ataques de phishing dirigidos y el 65% fue víctima de más intentos de Engaño en los Correos Electrónicos Comerciales (BEC, por sus siglas en inglés).

Los ataques dirigidos llegan a menos personas, pero son más enfocados y sofisticados, y menos propensos a ser detectados por las defensas de seguridad. Investigando a personas o roles específicos dentro de una organización, los ciberdelincuentes pueden llevar a cabo ataques de spearphishing y campañas de BEC, además de ataques de spearphishing dirigidos a CEOs u otras personas de alto rango.

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelImpactos de un Ataque de Phishing

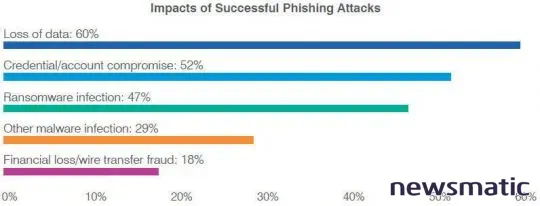

Un ataque de phishing exitoso puede afectar a una organización de varias maneras. La pérdida de datos fue el mayor efecto secundario, citado por un promedio del 60% de los encuestados. Las cuentas o credenciales comprometidas fueron el segundo efecto más importante, mencionado por el 52% de los encuestados. Otros resultados de un ataque de phishing incluyen infecciones de ransomware citadas por el 47%, otras infecciones de malware por el 29% y pérdida financiera o fraude de transferencia bancaria por el 18%.

Más allá de los ataques de phishing basados en correo electrónico, a los ciberdelincuentes les gusta emplear otras tácticas. Algunos utilizan las redes sociales, otros utilizan mensajes de texto y otros utilizan correos de voz. El año pasado, el 61% de los encuestados fue víctima de ataques en las redes sociales, el 61% de ataques de smishing (phishing por SMS) y el 54% de ataques de vishing (phishing por voz).

Por supuesto, la pandemia de coronavirus creó oportunidades para los ataques de phishing. Solo Proofpoint bloqueó millones de correos electrónicos relacionados con la pandemia el año pasado. Aunque el número de este tipo de ataques ha disminuido desde su pico en abril y marzo de 2020, los delincuentes continúan aprovechando el virus al centrarse en eventos más recientes, como la financiación de estímulos y la distribución de vacunas.

Los correos electrónicos de phishing simulados enviados a los empleados por su organización utilizaron temas como "Especialista en Singapur: Medidas de Seguridad del Coronavirus", "Visita al Hospital por COVID-19", "¡¡¡Alerta del FBI!!! Estafas de Coronavirus" y "COVID-19 Infectó a Nuestro Personal". En algunos casos, la tasa de error alcanzó el 100%, lo que significa que casi todos los empleados no lograron detectarlos como estafas de phishing. Para las plantillas de COVID-19 más frecuentemente utilizadas, las tasas de error fueron mucho más bajas, oscilando entre menos del 1% y poco más del 20%.

Consejos para Combatir los Ataques de Phishing

Para ayudar a su organización y a sus empleados a frustrar las campañas de phishing, Proofpoint ofrece una variedad de sugerencias:

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosElevar a los usuarios a la categoría de interesados

- No asumas que los usuarios entienden el lenguaje de ciberseguridad. Si no reconocen los términos que utilizas, corres el riesgo de una desconexión desde el principio.

- Hazlo personal para los usuarios. La ciberseguridad no es solo algo del trabajo, y los usuarios deben entender eso. Ayúdalos a ver el valor general de mejorar su conocimiento de la seguridad, tanto en el trabajo como en casa.

- Sé claro acerca de las expectativas y comunícate regularmente con los usuarios. Deben saber sobre los objetivos de tu programa y las actividades planificadas. Obviamente, esto no se aplica al momento exacto de las pruebas de phishing.

- Haz que los usuarios se sientan empoderados. A menudo, son la única barrera entre el éxito o el fracaso de un atacante. Brinda a tus usuarios las herramientas que necesitan y enséñales cómo usarlas.

- Bríndales a los usuarios un espacio seguro para aprender, cometer errores, practicar y seguir aprendiendo. Si sientes que debes utilizar un modelo de consecuencias, primero brinda a los empleados la oportunidad de aprender a evitar los comportamientos por los cuales podrían ser castigados.

- Explica cómo un mejor comportamiento de los empleados mejora la seguridad de la organización. En la mayoría de los casos, los aspectos negativos ya están claros y se enfoca en lo que los usuarios están haciendo mal en lugar de lo que están haciendo bien. Cambia la conversación y brinda a los usuarios la oportunidad de enfocarse en los aspectos constructivos de aprender sobre ciberseguridad. Deben saber claramente qué esperas de ellos y por qué les pides que hagan de la seguridad una prioridad.

Mantener en Perspectiva los Datos de Referencia

Los puntos de datos de referencia sobre las tasas promedio de fallas e informes son útiles desde una perspectiva comparativa. Si te estás rezagando con respecto a los promedios, eso no significa que tu organización esté "fallando". Del mismo modo, si te encuentras por delante, eso no significa que puedas relajarte.

Combinar la Inteligencia de Amenazas y la Capacitación en Conciencia de Seguridad

Casi todas las organizaciones encuestadas para el informe utilizan la inteligencia de amenazas para orientar sus decisiones de capacitación, pero hay margen de mejora. Para aprovechar la inteligencia de amenazas, las organizaciones deben capacitar a los usuarios en temas relacionados con los ataques conocidos contra la organización, crear pruebas de phishing que imiten las amenazas emergentes y brindar capacitación específica a las personas que son el objetivo de ciertos tipos de ataques.

Relacionar las Actividades de Conciencia y Capacitación con otras Funciones de Seguridad

Los programas de capacitación en conciencia de seguridad a menudo funcionan de manera independiente de otros programas de seguridad. Idealmente, todas las funciones de seguridad relacionadas con los usuarios deberían intersectarse e informarse mutuamente. Considera vincular la capacitación de contraseñas con métricas como el número de solicitudes de restablecimiento de contraseñas o la cantidad de veces que un usuario tarda en crear una nueva contraseña cuando se le solicita. Investiga el seguimiento de las violaciones de prevención de pérdida de datos junto con las actividades de capacitación en seguridad de datos.

Estos esfuerzos pueden crear un enfoque más orientado a los resultados en seguridad, mostrar a los usuarios cómo su comportamiento tiene un impacto en la seguridad y proporcionar a tu CISO datos medibles y accionables sobre los efectos de tu equipo en la postura general de seguridad de tu organización.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Cómo proteger a tu organización de los ataques de phishing y sus efectos , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados