Microsoft Defender for Cloud: Gestión de la seguridad multicloud en AWS

Casi el 90% de las empresas utilizan más de un proveedor de servicios en la nube, según la encuesta State of the Cloud 2023 de Flexera. Para los usuarios empresariales de la nube, administrar sus cargas de trabajo multifunción es el segundo desafío más importante después de gestionar los costos en la nube. Microsoft Defender for Cloud tiene como objetivo ayudar en ese aspecto.

Las empresas ya pueden utilizar Microsoft Defender for Cloud para monitorear la configuración de seguridad en AWS y Google Cloud Platform, así como en Azure. A partir del 15 de agosto de 2023, las empresas también podrán identificar riesgos de seguridad y rutas de ataque, escanear en busca de secretos y descubrir datos sensibles almacenados en Google Cloud. Estas características de gestión de la postura de seguridad en la nube anteriormente solo estaban disponibles para AWS y Azure y ahora se aplicarán a los tres principales proveedores de servicios en la nube. Microsoft Defender for Cloud incluso puede activar automáticamente las mejores prácticas de varios estándares clave para AWS, Azure y ahora GCP.

Ir a:

- Obtener una base utilizando el benchmark de seguridad en la nube de Microsoft

- Encontrar vulnerabilidades y predecir ataques con una base de datos gráfica

- Proteger el almacenamiento en la nube con nuevos escaneos de malware

- El futuro de Microsoft Defender for Cloud

Obtener una base utilizando el benchmark de seguridad en la nube de Microsoft

"Muchos de nuestros clientes no utilizan una sola nube, es realmente raro", dijo Raviv Tamir, Vicepresidente de Estrategia de SIEM y XDR de Microsoft, a TechRepublic. "La mayoría de los clientes utilizan múltiples proveedores de servicios en la nube porque quieren dividir el riesgo. Pero luego el problema es aplicar políticas de manera consistente en todas esas nubes."

Para ayudar en eso, Microsoft convirtió su Azure Security Benchmark en una herramienta multiplataforma, renombrándola como el benchmark de seguridad en la nube de Microsoft. El MCSB combina recomendaciones relevantes del Center for Internet Security, el National Institute of Standards and Technology y el Payment Card Industry Data Security Standard o PCI-DSS, explicó Tamir.

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel"Es una base que intenta alinearse con estos tres estándares y tomar todas las partes técnicas del mismo y luego decirte más o menos: ¿Cómo te ves en comparación con Azure y cómo te ves en comparación con AWS? Con el nuevo conector de GCP, también podemos alinear eso con GCP para que puedas tener tus tres nubes hiperescaladas de una sola vez".

Aunque la cobertura del benchmark de GCP está en vista previa pública, puedes agregar tu entorno de GCP a Microsoft Defender for Cloud y obtener monitoreo gratuito de recursos con esas mejores prácticas habilitadas automáticamente.

"Hacemos la base central, porque puedes tener una política, pero incluso traducir eso en controles es complejo, porque ¿qué significa (para cada nube)? Así que intentamos quitarte esa carga y estamos haciendo la política de manera centralizada".

Encontrar vulnerabilidades y predecir ataques con una base de datos gráfica

Microsoft ha sostenido durante mucho tiempo que los defensores piensan en términos de listas de sus activos, mientras que los atacantes piensan en gráficos de cómo se conectan los sistemas para poder pasar del ataque inicial a servicios más valiosos.

Con el conector de GCP, Microsoft Defender for Cloud puede construir una base de datos gráfica de todo lo que tienes en la nube en AWS, Azure y Google Cloud. Luego, puedes explorar eso para comprender qué datos tienes y dónde puedes ser atacado. Tamir llama a esto una "postura de seguridad basada en datos" que puede encontrar y proteger datos sensibles.

Agregó: "Estamos tomando todos los datos que podemos extraer de tus cubos de GCP y alineándolos con los activos en el gráfico. Todos tus activos, inventario, vulnerabilidades y configuraciones están ahora vinculados a los activos en el gráfico y conectados".

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosLos datos se escanean en busca de datos sensibles (por ejemplo, detalles de tarjetas de crédito, números de seguro social y cualquier tipo de información personalizada que hayas definido en Microsoft Purview) que no querrías que se perdieran en una violación de datos. "Estamos utilizando la etiquetación de datos que proviene del lado de la prevención de pérdida de datos (DLP) para que puedas etiquetar utilizando las mismas políticas", explicó. "A medida que vamos analizando estos datos, también escaneamos y etiquetamos todo lo que vemos. Y una vez más, esa es otra gran capa que se agrega al gráfico".

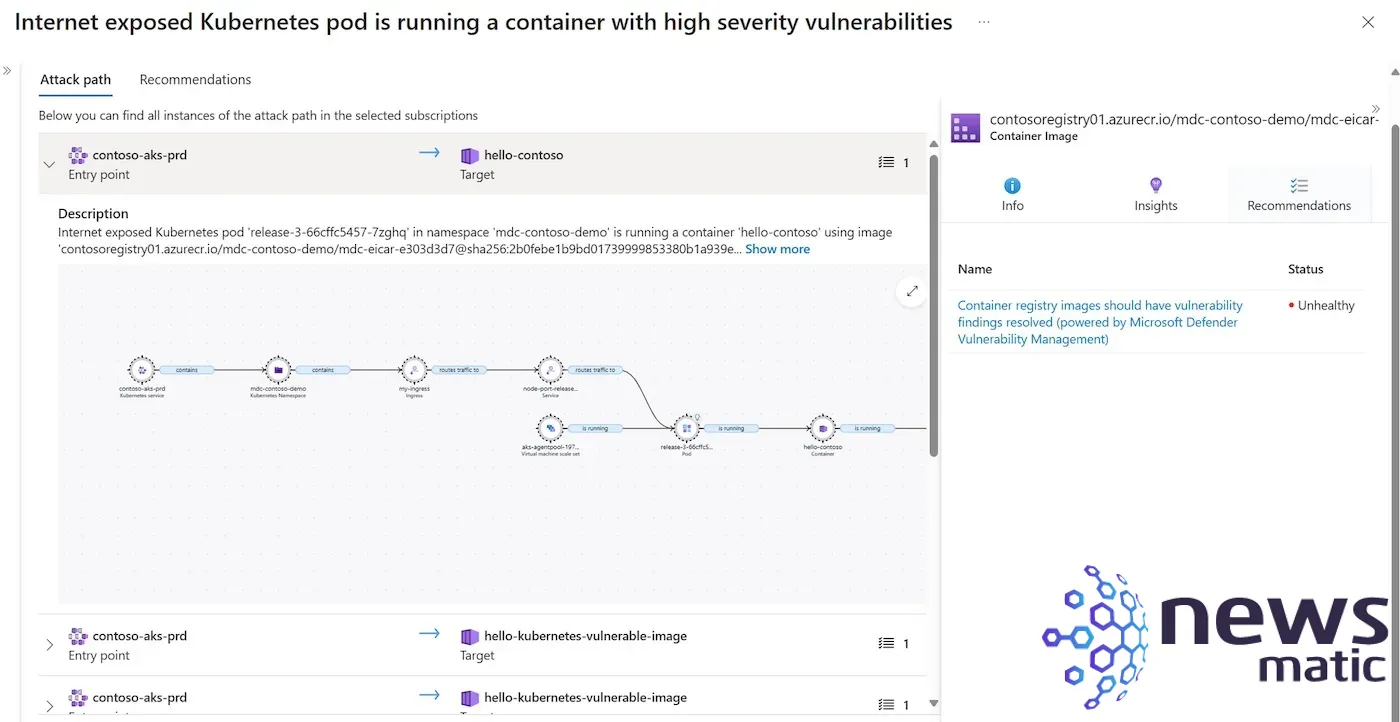

Tus servidores en la nube y los contenedores de Administración de Vulnerabilidades de Defender, si los tienes, (Figura A) también se escanean en busca de secretos (es decir, credenciales como claves privadas de SSH, claves de acceso y cadenas de conexión SQL) que no debes almacenar en la nube, así como vulnerabilidades conocidas. Esto no afectará el rendimiento de esas cargas de trabajo. "Para completar ese gráfico, también hacemos escaneos sin agente porque necesitamos analizar todos los registros y todos los datos que se reciben para enriquecer el gráfico", explicó Tamir.

Figura A

Agregó: "Todo eso se guarda en una base de datos y puedes consultar esa base de datos. Te brindamos una vista conectada de todo lo que tienes".

Poner todas las piezas de información juntas de esta manera te ayuda a evaluar qué tan grave es un problema. Si tienes una vulnerabilidad en una máquina virtual que tiene acceso a un servicio como Azure Key Vault, querrás priorizar su reparación. De manera similar, si la vulnerabilidad se encuentra en un sistema que no tiene acceso a credenciales pero sí tiene datos sensibles, también debes preocuparte por ello.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasAnálisis de ruta de ataque

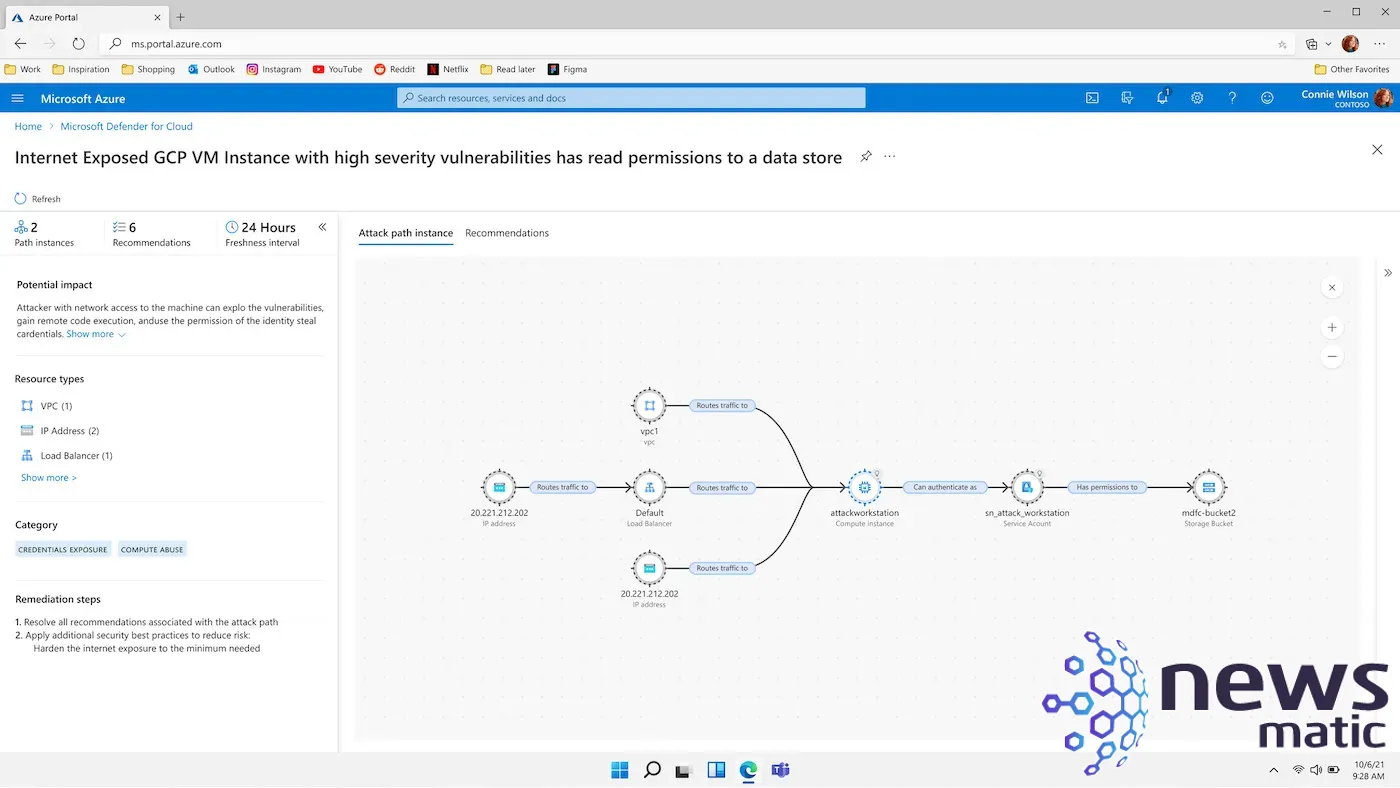

Explorar el gráfico como defensor te permite ver todos tus recursos de la misma manera en que lo haría un atacante, pero no todos saben qué buscar, por lo que Microsoft está desarrollando herramientas para ayudar a los equipos de seguridad a priorizar lo que debe repararse, siendo la primera de ellas el análisis de la ruta de ataque (Figura B).

Figura B

"Sin hacer ninguna búsqueda y solo en función de todos los datos que acumulamos en el gráfico, esto te muestra los conjuntos de posibles ataques y luego te mostramos cuál sería el impacto de este ataque porque tienes un conjunto vulnerable de máquinas virtuales que tienen acceso a, digamos, almacenamiento de claves. Podemos decirte cuál es el resultado potencial, lo que te ayuda a enfocarte en las cosas más importantes", señaló Tamir. "Y en el futuro, esto será la base para poder decir dónde va el ataque, no solo dónde está en este momento".

Proteger el almacenamiento en la nube con nuevos escaneos de malware

No solo quieres evitar que los atacantes accedan a tu almacenamiento en la nube, sino que también quieres evitar que introduzcan malware en tu almacenamiento.

Tradicionalmente, el almacenamiento en reposo no se escanea en busca de malware porque se asume que el malware no se puede ejecutar cuando está en un cubo de almacenamiento, y si termina en un punto final donde se puede ejecutar, las defensas allí lo detectarán. Microsoft Defender for Cloud puede proteger una amplia gama de dispositivos, pero eso no es suficiente para mantenerte seguro, advirtió Tamir.

Protege tus contraseñas con PAM: Tu aliado para la seguridad

Protege tus contraseñas con PAM: Tu aliado para la seguridadUn cliente permite a sus usuarios cargar información para que los agentes de soporte la vean y los ayuden. Tamir señaló: "Esa información es vista de inmediato por un agente, por lo que el tiempo que pasa en el almacenamiento de cubos antes de que se consuma es muy corto, y los autores de malware lo utilizan como una forma de distribuir malware. Y en este caso, fue un ransomware".

Otras organizaciones tienen reglas de cumplimiento como NIST y SWIFT para su gobernanza de datos, lo que significa que deben escanear todos los datos, pero no lo hacen en tiempo real. Tamir dijo: "Han estado escaneando con pereza, y tienen que configurar su propia infraestructura y extraer los datos hacia una VM para luego escanearlos y volver a ponerlos. Podemos hacer eso por ellos: podemos hacerlo más rápido, podemos hacerlo sin afectar el rendimiento y realmente podemos hacerlo al cargarlos".

El nuevo escaneo de malware en Defender for Storage es solo para Azure Blob Storage y estará disponible a partir del 1 de septiembre como un extra opcional para Defender for Storage, con un costo de $0.15 por GB de datos escaneados.

Tamir dijo: "No solo analizamos archivos, no solo verificamos hashes, no solo verificamos IOC (Indicadores de compromiso); también hacemos análisis polimórficos". Y aunque el escaneo de malware es automatizado y se entrega como un servicio en lugar de una infraestructura que debas administrar, aún puedes elegir qué hacer cuando se detecta malware. Agregó: "Puedes decidir si solo quieres que te digamos que es malicioso, o si quieres que realmente tomemos una medida, o si deseas tomar la medida en otro lugar".

El futuro de Microsoft Defender for Cloud

Defender for Storage

El siguiente paso para el escaneo de malware en Defender for Storage será escanear archivos con más frecuencia, no solo cuando se carguen, para buscar malware identificado desde entonces. Tamir sugirió: "Hay más cadenas polimórficas de malware que descubrimos todos los días". La escala del almacenamiento en la nube hace que eso sea un desafío. "Estos son cubos realmente grandes; (si los) escaneas periódicamente, nunca lograrás llegar al final, por lo que necesitamos encontrar una forma inteligente de escanearlos, ya sea al acceder o mediante algún otro disparador".

Cómo podrían ayudar la IA y la automatización

También hay muchas más oportunidades para utilizar la información en el gráfico que Defender for Cloud construye para proteger a los clientes, lo que facilitaría evitar errores en la seguridad y las configuraciones que te protegen, y hacer más cosas.

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls"En general, en los productos de Microsoft tenemos muchos lugares donde se establecen políticas y no hay suficiente coordinación entre ellos", señaló Tamir. "Si configuro políticas de DLP, quiero establecerlas de manera centralizada en un lugar, tal vez sea Microsoft Purview. Y luego quiero que eso se mueva a través de todos mis activos y que todos los puntos de ejecución que tengo se adhieran a esa política en lugar de tener que ir y establecer esas políticas individualmente".

No solo quiere que la aplicación de esas políticas requiera menos trabajo, sino que en lugar de verificar manualmente y aplicar la línea de base de seguridad correcta, la automatización y la IA podrían hacer más del trabajo de establecer las políticas correctas desde el principio, sugirió.

Tamir agregó: "Con la nube, las personas comenzaron de la manera correcta, diciendo en lugar de lidiar con las cosas después de una violación, vamos a configurar las configuraciones correctamente al principio, y luego descubrimos que el problema de la configuración es igual de grande".

"Toda esta noción de cambio hacia la izquierda de la que todos hablan; aún tenemos muchos pasos manuales en ella, muchas razones por las que las personas deben razonar", dijo Tamir. "Creo que debe llegar una revolución en dos partes. Primero, debe haber más cosas controladas por automatización que por humanos; la automatización será realmente crítica aquí porque la densidad de información es imposible". El segundo paso será agregar IA a la automatización. Tamir afirmó: "Creo que será un desafío realmente bueno para cosas como la IA generativa, para razonar sobre cosas que son complejas en el sentido de que parecen iguales, pero no son necesariamente iguales".

Tamir concluyó: "Cuando la gente me pregunta si puedo tomar mis conjuntos de cumplimiento que se superponen y decirme cuál es el denominador común para todos ellos, y qué debo hacer para lograrlo, creo que ese es un problema que está preparado para herramientas como la IA generativa".

¡Alerta! Un nuevo gusano de Linux está propagándose

¡Alerta! Un nuevo gusano de Linux está propagándoseEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Microsoft Defender for Cloud: Gestión de la seguridad multicloud en AWS , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados