Cyberdelincuentes ofrecen servicios como plataforma de comando y control a bajo costo

Algunos cibercriminales altamente capacitados han decidido ofrecer diferentes servicios que venden a personas con menos habilidades. Esto ha abierto la puerta para que los aspirantes a cibercriminales de nivel básico puedan llevar a cabo operaciones fraudulentas en internet y estafar o robar dinero a las personas.

Servicios de C2

Cisco Talos ha publicado una investigación sobre una nueva plataforma llamada "Dark Utilities" creada por su autor. Esta plataforma fue lanzada a principios de 2022 y tiene como objetivo proporcionar capacidades de comando y control (C2) completas a los cibercriminales por $10.30 (9.99 Euros), lo cual es un costo muy bajo. La plataforma cuenta con unos 3,000 usuarios, lo que genera aproximadamente $30,951 (30,000 Euros) de ingresos para las personas detrás del servicio.

Funcionalidades de Dark Utilities

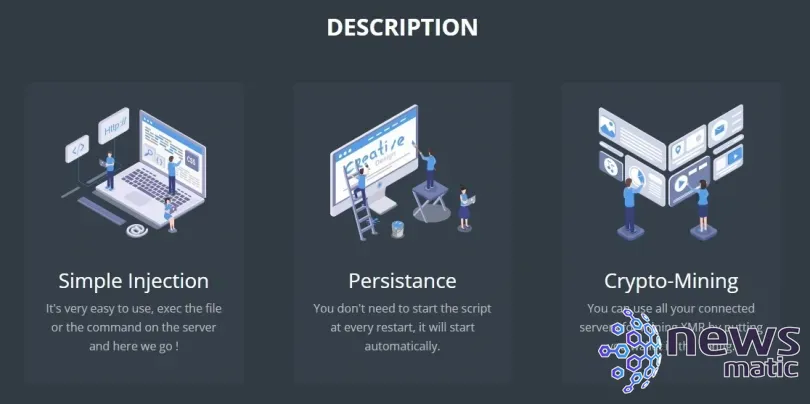

Dark Utilities ofrece varias funcionalidades (Figura A).

Figura A

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelDark Utilities proporciona código que debe ejecutarse en el sistema objetivo, lo que significa que el atacante ya debe haber comprometido el sistema y tener acceso a él. La documentación proporcionada por la plataforma ofrece orientación para realizar reconocimiento e identificar/explotar vulnerabilidades en servidores que se pueden agregar a Dark Utilities. Por supuesto, es posible que un atacante sin habilidades particulares compre acceso a sistemas comprometidos en el underground del cibercrimen y lo utilice con Dark Utilities.

Una vez ejecutado, la carga útil registra el servicio y establece un canal de comunicación C2.

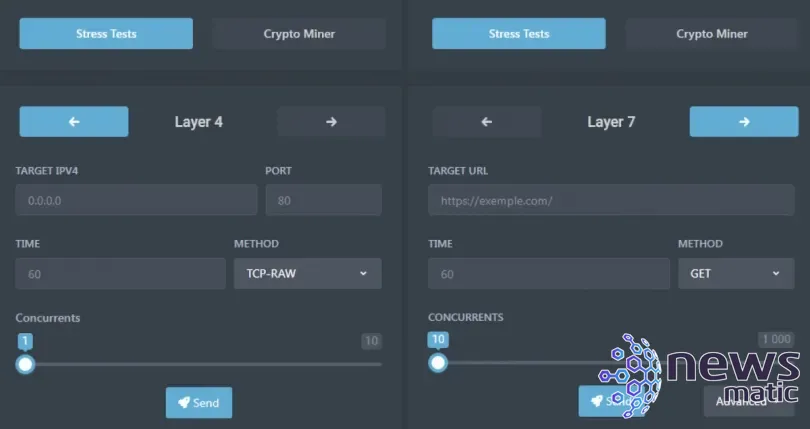

En Dark Utilities es posible realizar dos tipos de ataques de denegación de servicio distribuido (DDoS): Layer 4, que admite protocolos de red TCP/UDP/ICMP, así como algunos otros protocolos específicamente diseñados para varias plataformas de juegos como Teamspeak3, Fivem, Gmod, Valve y algunos videojuegos.

El tipo Layer 7 admite métodos GET/POST/HEAD/PATCH/PUT/DELETE/OPTIONS/CONNECT (Figura B).

Figura B

Cómo proteger tu computadora de los virus: métodos y consejos

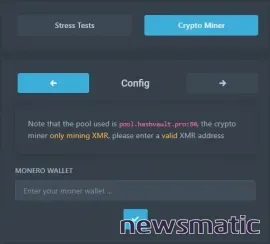

Cómo proteger tu computadora de los virus: métodos y consejosTambién está disponible una funcionalidad de minería de criptomonedas en Dark Utilities. Es bastante sencillo, ya que solo permite minar la criptomoneda Monero y solo requiere la dirección de la billetera Monero del cibercriminal para funcionar (Figura C).

Figura C

Dark Utilities también proporciona una forma de lanzar comandos en varios sistemas de manera distribuida y ofrece un "grabador" de Discord (Figura D).

Figura D

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasPanel de Dark Utilities

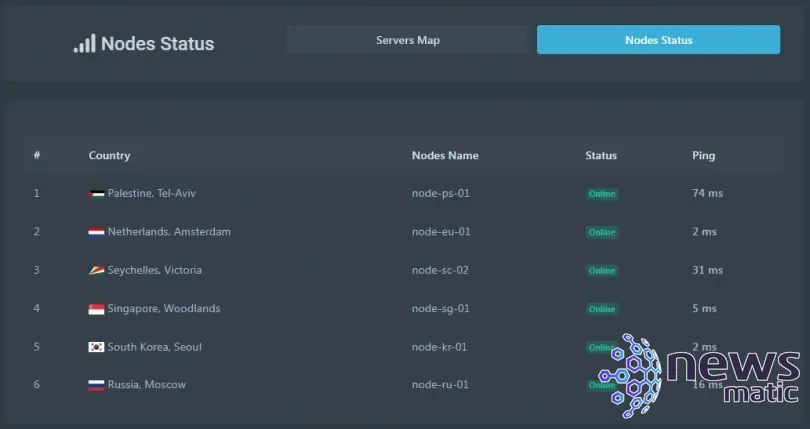

La plataforma Dark Utilities hace un uso intensivo de Discord. Se utiliza para la autenticación de usuarios antes de proporcionar un panel de control al usuario. Muestra estadísticas básicas como el estado de salud del servidor y la latencia (Figura E).

Figura E

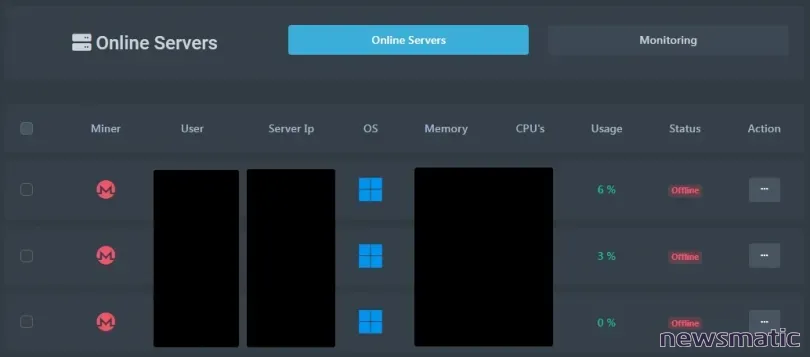

También se proporciona un panel administrativo para gestionar todas las máquinas comprometidas que forman parte de la botnet (Figura F).

Figura F

Protege tus contraseñas con PAM: Tu aliado para la seguridad

Protege tus contraseñas con PAM: Tu aliado para la seguridadCargas útiles de IPFS

Para registrar con éxito una máquina recién comprometida, es necesario generar e implementar una carga útil en el equipo de la víctima.

La versión actual de Dark Utilities permite a los atacantes lanzar cargas útiles en varios sistemas operativos diferentes: Linux, Windows e implementación basada en Python. La plataforma también tiene soporte para arquitecturas ARM64 y ARMV71, que describen como útiles para apuntar a dispositivos integrados como enrutadores, teléfonos y dispositivos de Internet de las cosas (IoT).

Sin embargo, uno de los aspectos más avanzados de Dark Utilities radica en el alojamiento de estas cargas útiles, ya que se almacenan en el Sistema de Archivos InterPlanetario (IPFS), del cual Newsmatic escribió recientemente. IPFS es una red distribuida de pares a pares que funciona sin la necesidad de instalar ninguna aplicación cliente. Los archivos IPFS se acceden a través de puertas de enlace IPFS y hacer que sea realmente difícil eliminar datos. Se considera un "alojamiento a prueba de balas", ya que la única forma de eliminar esos datos de internet es eliminarlo de todas las puertas de enlace que lo comparten.

Los investigadores de Talos mencionan que "han observado que los adversarios hacen un uso cada vez mayor de esta infraestructura para alojar y recuperar cargas útiles" y parece que los cibercriminales expertos seguirán utilizando cada vez más esta tecnología para almacenar su contenido malicioso, ya sea páginas de phishing o cargas útiles de malware.

¿Quién está detrás de Dark Utilities?

El alias "inplex-sys" parece manejar Dark Utilities, pero no hay indicios de que esta persona realmente desarrolle la plataforma. Según Talos, esta persona no tiene una larga historia en el espacio del underground del cibercrimen y limita sus actividades a plataformas de mensajería/robots como Telegram y Discord. Además, Dark Utilities ha sido anunciado dentro del grupo Lapsus$ poco después de su lanzamiento inicial.

El mismo alias también se ha utilizado en la tienda de videojuegos Steam para anunciar Dark Utilities y algunas otras herramientas fraudulentas destinadas a llevar a cabo ataques de spam en las plataformas de Discord y Twitch o administrar servidores.

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls¿Cómo protegerse de esta amenaza?

Los atacantes que utilizan Dark Utilities necesitan encontrar una forma de comprometer las computadoras por sí mismos. La higiene básica puede prevenir el compromiso:

- Mantener los sistemas operativos y los software siempre actualizados y parcheados para evitar caer en vulnerabilidades comunes.

- Implementar herramientas de seguridad en los puntos finales y los servidores y mantenerlas siempre actualizadas.

- Realizar auditorías de seguridad periódicas y solucionar cualquier vulnerabilidad que pueda surgir de ellas.

Divulgación: Trabajo para Trend Micro, pero las opiniones expresadas en este artículo son mías.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Cyberdelincuentes ofrecen servicios como plataforma de comando y control a bajo costo , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados