Cómo protegerse del robo de cookies y mantener su seguridad en línea

La autenticación de múltiples factores (MFA) es una buena medida de seguridad, la mayoría del tiempo. Permite a una empresa añadir una capa de seguridad a su VPN corporativa, por ejemplo. El usuario, además de una contraseña (esperemos) segura, debe introducir otro código que puede ser accedido desde otro dispositivo. Puede ser un teléfono inteligente a través de SMS o aplicaciones de autenticación como Duo o Google Authenticator, o incluso dispositivos de hardware como una Yubikey.

Muchos servicios en línea en la web también utilizan esta tecnología hoy en día, y cada vez más adoptarán MFA, lo cual es algo bueno, por supuesto.

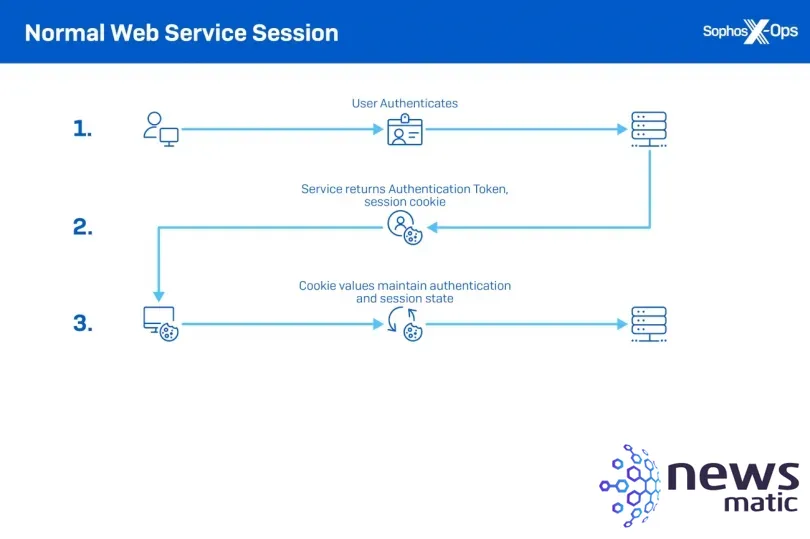

Pero, ¿qué sucede una vez que un usuario ha autenticado su acceso a un sitio web de este tipo? ¿Cómo se maneja la sesión desde el punto de vista de los servidores? La respuesta es una palabra sencilla pero única: las cookies.

Cookies de sesión

La forma en que la mayoría de los sitios web manejan la autenticación es a través de las cookies, esos pequeños archivos almacenados por el navegador. Una vez autenticado, una cookie de sesión mantiene el estado de la sesión y la sesión de navegación del usuario permanece autenticada (Figura A).

Figura A

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Cada cookie almacenada en la base de datos del navegador contiene una lista de parámetros y valores, incluyendo en algunos casos un token único proporcionado por el servicio web una vez que la autenticación es validada.

Las cookies de sesión, como su nombre indica, duran tanto como la sesión esté abierta.

La amenaza

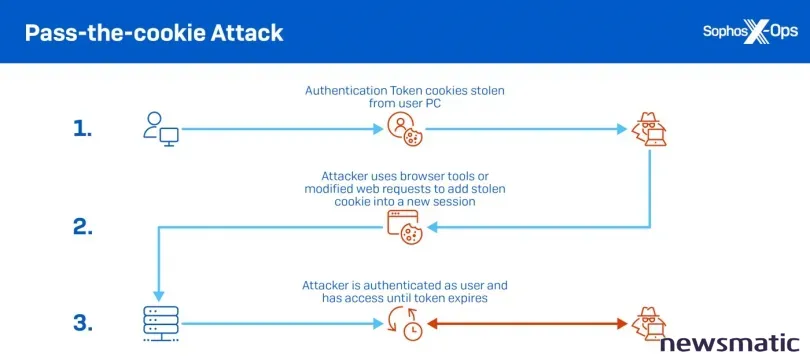

La amenaza, como se expuso en una publicación reciente de Sophos, es bastante directa: "Las cookies asociadas con la autenticación en servicios web pueden ser utilizadas por atacantes en ataques de 'pase de cookies', intentando hacerse pasar por el usuario legítimo al que se emitió originalmente la cookie y obtener acceso a los servicios web sin un desafío de inicio de sesión" (Figura B).

Figura B

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosLa forma más común de robar estas cookies es a través de malware, que enviará copias exactas de las cookies de sesión al atacante. Varios tipos de malware para robar credenciales ahora también proporcionan funcionalidades de robo de cookies, y debemos esperar que esta funcionalidad aparezca en casi todos estos tipos de malware en el futuro, a medida que MFA se despliegue y se utilice cada vez más.

Las cookies también pueden ser vendidas, de la misma manera en que se venden las credenciales. Uno podría pensar que las cookies de sesión no durarían lo suficiente como para ser vendidas, pero no es el caso, dependiendo de la configuración del cliente y del servidor, las cookies de sesión pueden durar días, semanas o incluso meses. Los usuarios tienden a evitar autenticarse múltiples veces si pueden evitarlo, por lo que a menudo hacen clic en las opciones proporcionadas por los sitios web para extender su sesión y evitar que se cierre antes de mucho tiempo, incluso si se cierra y se vuelve a abrir el navegador.

Un mercado de cibercriminales llamado Genesis, famoso por vender credenciales, también vende cookies. Miembros del grupo de extensiones Lapsus$ afirmaron haber comprado una cookie robada, que les proporcionó acceso a Electronic Arts. Esto permitió al actor de amenazas robar unos 780 gigabytes de datos utilizados para intentar extorsionar a Electronic Arts.

Las computadoras de los usuarios pueden verse infectadas por malware que roba cookies de la misma manera que cualquier otro tipo de malware.

Sophos informa que los operadores de malware a menudo utilizan servicios de descarga pagados y otros enfoques no dirigidos para recopilar la mayor cantidad posible de cookies de las víctimas.

Un enfoque eficiente es almacenar el malware en ISO grandes o archivos ZIP, los cuales se anuncian en sitios web maliciosos como instaladores de software comercial pirateado/crackeado.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasTambién pueden estar disponibles a través de redes peer-to-peer.

Los robadores de cookies también pueden llegar a través de correos electrónicos, a menudo en forma de archivos de archivo que contienen un descargador o propagador malicioso para el malware.

Finalmente, las cookies también son un recurso poderoso para ataques dirigidos. Una vez que los atacantes han comprometido con éxito una computadora, pueden buscar activamente cookies, además de credenciales válidas. Una vez encontradas y robadas, pueden ser utilizadas para aumentar la lista de métodos que el atacante utiliza para permanecer dentro de la red. Los atacantes también pueden abusar de herramientas de seguridad legítimas como Metasploit o Cobalt Strike para aprovechar las cookies de sesión.

¿Cómo pueden los sitios web proporcionar una mejor protección a sus usuarios?

Muchas aplicaciones basadas en web implementan controles adicionales contra el secuestro de sesión por cookies. En particular, verificar la dirección IP de la solicitud con la dirección IP utilizada en el inicio de la sesión puede ser eficiente. Sin embargo, parece ser difícil de implementar en aplicaciones diseñadas para una combinación de uso en escritorio y móvil. Además, un atacante que ya se encuentra dentro de la red interna todavía podría secuestrar una cookie de un usuario.

Reducir la vida útil de las cookies también puede ser una medida de seguridad a tomar, pero significa que los usuarios deberán autenticarse con más frecuencia, lo cual puede ser no deseado.

En la red, las cookies nunca deben transmitirse en texto claro. Siempre deben transmitirse utilizando SSL (Capa de sockets seguros). Esto está en línea con las recomendaciones de seguridad de tener sitios web que se ejecuten completamente en el protocolo HTTPS en lugar de HTTP. Las cookies también podrían ser encriptadas utilizando un algoritmo de doble vía.

Protege tus contraseñas con PAM: Tu aliado para la seguridad

Protege tus contraseñas con PAM: Tu aliado para la seguridad¿Cómo pueden los usuarios finales protegerse contra el robo de cookies?

Una cookie solo puede ser robada de dos formas: a través de la computadora del usuario final o a través de las comunicaciones de red con la aplicación basada en web.

Los usuarios deben usar la encriptación siempre que sea posible y favorecer HTTPS en lugar de HTTP. También deben eliminar regularmente sus cookies de sesión, pero eso significa que también deberán volver a autenticarse.

Sin embargo, el mayor riesgo aún radica en que su computadora se infecte con un malware que robe cookies. Esto se puede prevenir con la higiene general de seguridad informática. El sistema operativo y el software siempre deben estar actualizados y parcheados, para evitar ser comprometidos por una vulnerabilidad común.

También debe implementarse soluciones de seguridad para detectar cualquier malware que se descargue o se reciba a través del correo electrónico.

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls

Cómo configurar un servidor VPN para hacer conexiones a través de firewallsEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Cómo protegerse del robo de cookies y mantener su seguridad en línea , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados