Cómo mejorar la seguridad del código: desafíos y soluciones para los desarrolladores

Tenemos un largo camino por recorrer, pero los obstáculos que dificultan la sinergia necesaria para abrir la puerta a la responsabilidad compartida en la seguridad del software se hacen cada vez más evidentes. Las empresas inteligentes quieren evolucionar su estrategia para evitar esos obstáculos, encontrar una forma productiva de avanzar y aprovechar al máximo el potencial de DevSecOps impulsado por las personas.

Lo que no esperaba es que la percepción de lo que constituye la acción de la codificación segura esté en debate. Según una nueva investigación en colaboración con Evans Data, este sentimiento se reveló en blanco y negro. La encuesta Estado de la Seguridad Impulsada por los Desarrolladores 2022 profundiza en las percepciones y experiencias clave de 1200 desarrolladores activos, iluminando sus actitudes y desafíos en el ámbito de la seguridad.

La prioridad de la seguridad en la codificación

Uno de los hallazgos principales fue que solo el 14% de los desarrolladores consideran la seguridad como una prioridad al codificar. Si bien esto muestra que hay un enorme margen de mejora, confirma lo que ya sabíamos: la construcción de características es lo más importante en el mundo del desarrollador, y siguen sin tener las herramientas necesarias para integrar la seguridad en su ADN. Sin embargo, cuando se combina con datos sobre las definiciones que los desarrolladores tienen de lo que significa la codificación segura, es motivo de preocupación.

Desmitificar la seguridad en el mundo del desarrollo

La ciberseguridad es un reto multifacético y complicado en el mejor de los casos, y si bien la codificación segura representa solo una parte del panorama general, es un componente complejo que requiere atención especializada.

La encuesta reveló que el concepto de trabajar con código seguro estaba bastante aislado para el desarrollador promedio, siendo su alcance a menudo limitado a una sola categoría en lugar de una visión holística de los fundamentos y más allá. Los desarrolladores indicaron que confiaban en el uso de código existente (o preaprobado) en lugar de la práctica de escribir código nuevo que esté libre de vulnerabilidades. Si bien la conciencia de seguridad con respecto a los componentes de terceros (especialmente parches, y el caso de Log4Shell es un gran ejemplo: un 30% de las instancias todavía no están parcheadas desde diciembre) es muy importante, al igual que las pruebas del código existente, estos solos no cumplen con un nivel funcional de capacidad de codificación segura.

Las vulnerabilidades a nivel de código son introducidas por desarrolladores que han aprendido patrones de codificación deficientes, y la falta de énfasis en escribir código seguro en sus indicadores clave de rendimiento (junto con una cultura de seguridad mediocre) solo refuerza esto como un estándar aceptable.

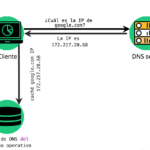

Cómo vaciar la caché DNS en Ubuntu Server

Cómo vaciar la caché DNS en Ubuntu ServerMejorar los programas de seguridad

Con la explosión de la tecnología impulsada por software permitiendo el crecimiento rápido de incidentes de ciberseguridad en la última década, todos estamos luchando para mantenernos al día con los actores de amenazas que trabajan las 24 horas para descubrir vulnerabilidades en sistemas valiosos.

La metodología DevSecOps se basa en la idea de que todos comparten la responsabilidad de la seguridad, incluidos los desarrolladores, y es una consideración fundamental desde el comienzo del ciclo de vida del desarrollo de software (SDLC, por sus siglas en inglés). El problema es que, especialmente en grandes empresas, es posible que estén muy lejos de implementar DevSecOps como un estándar. En 2017, un estudio del Project Management Institute mostró que el 51% de las organizaciones todavía utilizaban el modelo Waterfall para el desarrollo de software. Ese estudio tiene ya cinco años, pero sabiendo lo gradual que pueden ser los cambios en las grandes empresas, es poco probable que haya habido una transición rápida a las metodologías más actualizadas orientadas a la seguridad. Estos procesos heredados pueden dificultar la tarea de los profesionales de seguridad que intentan cubrir todas las bases con una estrategia integral para protegerse contra las amenazas cibernéticas, y adaptar a los desarrolladores y sus necesidades a este panorama es un desafío.

Sin embargo, no podemos usar esto como excusa. Los profesionales de seguridad en la empresa pueden utilizar a los desarrolladores en una estrategia mejorada; solo necesitan familiarizarse con sus necesidades y considerarlas como parte de su enfoque defensivo. Necesitan una capacitación completa y cualquier responsabilidad en seguridad debe implementarse teniendo en cuenta su conjunto de tecnología y flujo de trabajo.

Los desafíos de la codificación segura

La investigación de Evans Data reveló que un sorprendente 86% de los desarrolladores encuentran desafiante practicar la codificación segura, y el 92% de los gerentes de desarrollo también admitieron que sus equipos necesitaban más capacitación en marcos de seguridad. Preocupantemente, el 48% de los encuestados admitió que dejan intencionalmente vulnerabilidades en su código.

Esto pinta una imagen muy preocupante. Parece que, en general, los desarrolladores no reciben capacitación frecuente y adecuada, ni tienen suficiente exposición a buenas prácticas y principios de seguridad. Leyendo entre líneas, se refuerza la esencia del problema: simplemente no es una prioridad para los desarrolladores considerar la seguridad en su trabajo. Eso, y el entrenamiento que reciben no aumenta su confianza ni sus habilidades prácticas, ni les ayuda a comprender el impacto de su decisión de enviar código vulnerable.

El ataque de ransomware en Colonial Pipeline fue uno de los incidentes de seguridad de la cadena de suministro más disruptivos en el último año, generando el temor de que la mitad del suministro de gas en la costa este de Estados Unidos se interrumpiera durante un período indeterminado. Afortunadamente, volvieron a funcionar rápidamente, pero no sin una importante aprensión en la comunidad. Fue uno de esos momentos cruciales en los que el público en general se enfrentó a la posibilidad de que un incidente cibernético afectara seriamente a un elemento del mundo físico que no se considera necesariamente impulsado por software, ni un riesgo para un ciberataque. Y todo ese caos fue posible debido a dos vulnerabilidades antiguas y sin parches, una de las cuales era la insidiosa y ampliamente conocida inyección de SQL. Si los desarrolladores supieran lo que realmente está en juego cuando eligen enviar código vulnerable, verían rápidamente que no hay escenario en el que eso sea un riesgo empresarial aceptable.

Deberían los desarrolladores experimentados utilizar herramientas de bajo código y sin código

Deberían los desarrolladores experimentados utilizar herramientas de bajo código y sin códigoEl "triángulo dorado" funcional no depende del desarrollador

El famoso "triángulo dorado" de Personas, Procesos y Herramientas no se puede lograr sin una estrategia cuidadosamente considerada, y los desarrolladores no están en posición de integrarse en un proceso de seguridad de trabajo sin tener en cuenta sus necesidades y desafíos.

Se requerirá un cambio cultural considerable para elevar la seguridad impulsada por los desarrolladores, y todo comienza con caminos educativos que brinden mayor claridad tanto a los ingenieros como al equipo de seguridad.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Desarrollo, allí encontraras muchos artículos similares a Cómo mejorar la seguridad del código: desafíos y soluciones para los desarrolladores , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados