Cómo protegerse de los ataques de malware a través de archivos OneNote

Microsoft decidió cambiar la configuración predeterminada de sus productos de Office para bloquear macros en archivos descargados de internet, lo que hizo desaparecer uno de los métodos de infección favoritos de los ciberdelincuentes.

Ataques de phishing entregan malware AsyncRAT

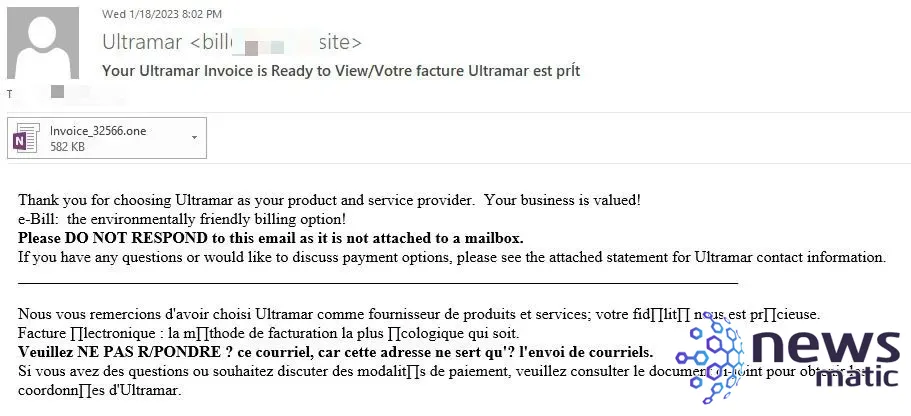

Un nuevo estudio de Bitdefender expone una campaña de phishing que utiliza OneNote para infectar computadoras con malware. En esta campaña de ataque, los ciberdelincuentes se hicieron pasar por Ultramar, una gasolinera y proveedor de combustible para el hogar en Canadá, y enviaron correos electrónicos de phishing supuestamente provenientes de la empresa (Figura A).

Figura A

Como se puede ver en la Figura A, el correo electrónico contiene texto en inglés y francés, pero lo más importante es un archivo adjunto llamado Invoice_32566.one, donde la extensión .one indica un archivo de OneNote.

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelUna segunda campaña de phishing similar afectó a Canadá, Reino Unido y Estados Unidos con otro nombre de archivo adjunto, Invoice_76562.one.

Los payloads activados por estos documentos de OneNote, al ser abiertos, se descargaron de una Iglesia Católica en Canadá y de un Proveedor de Servicios Digitales en India. Ambos fueron comprometidos por los atacantes o posiblemente fueron utilizados para alojar el malware en un intermediario de acceso inicial (IAB, por sus siglas en inglés) en línea. Esta es una técnica común utilizada por los ciberdelincuentes para evitar la detección durante un período más largo, utilizando un sitio web legítimo para alojar su código malicioso.

Al final, los usuarios que abrieron los documentos de OneNote quedaron infectados con AsyncRAT, que Bitdefender describe como "una herramienta sigilosa de acceso remoto diseñada para permitir que un atacante se infiltre en los dispositivos de la víctima objetivo".

¿Qué es AsyncRAT?

El código fuente de AsyncRAT ha estado disponible de forma gratuita en internet desde 2019, lo que significa que la versión original es detectada por la mayoría de las soluciones de seguridad, si no todas. Sin embargo, esto también significa que los desarrolladores pueden utilizar el código fuente de AsyncRAT y modificarlo para agregar o eliminar características, o para hacerlo menos detectable.

Actualmente, este malware es capaz de grabar pantallas, capturar pulsaciones de teclado, manipular archivos en el sistema, ejecutar código o lanzar ataques de denegación de servicio distribuido. Esto significa que puede ser utilizado para una variedad de propósitos.

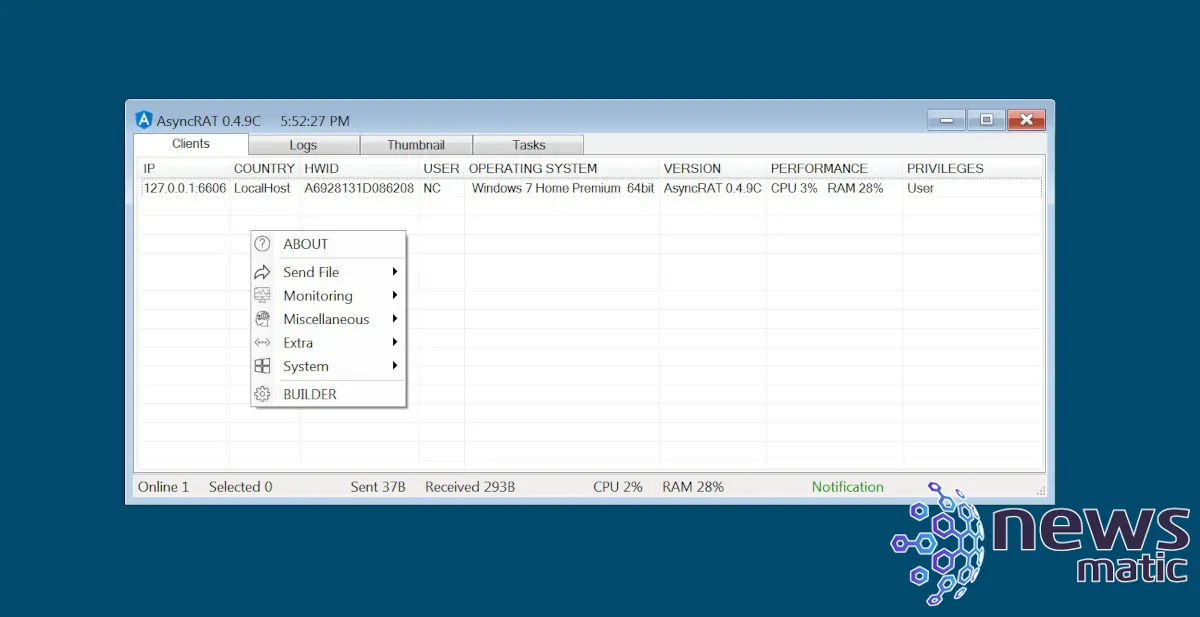

Ya ha sido utilizado por actores de amenazas de ciberespionaje o con objetivos financieros. Una vez que un ordenador está infectado con AsyncRAT, el atacante puede ver la máquina en el panel de administración de herramientas y actuar en ella según sea necesario (Figura B). Se pueden manejar varias máquinas infectadas en la misma interfaz.

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosFigura B

Más ataques en el ciberespacio

Los investigadores de Bitdefender no son los únicos que han investigado la nueva amenaza que representa AsyncRAT. En diciembre de 2022, Trustwave también informó sobre campañas de ataques de phishing que entregaban el malware Formbook, un ladrón de información extendido capaz de robar contraseñas, capturar pantallas, ejecutar código y más.

"Es evidente cómo los ciberdelincuentes aprovechan nuevos vectores de ataque o medios menos detectados para comprometer los dispositivos de los usuarios", declaró Adrian Miron, gerente del Laboratorio de Inteligencia sobre Amenazas Cibernéticas de Bitdefender. "Es probable que estas campañas se multipliquen en los próximos meses, con los ciberdelincuentes probando ángulos mejores o mejorados para comprometer a las víctimas."

Cómo protegerse de esta amenaza

Las empresas que no utilizan OneNote deberían bloquear las extensiones .one en sus servidores de correo electrónico. Esto evitaría que los usuarios internos abran involuntariamente archivos infectados en las herramientas de la empresa. En su lugar, los empleados deberían solicitar archivos en otro formato, como .doc o .xlsx, para evitar posibles exposiciones. Como medida más extrema, estas empresas podrían evitar que los empleados descarguen o utilicen OneNote en las herramientas y sistemas de la empresa, pero esto no se recomienda, ya que algunos empleados podrían estar utilizando actualmente la herramienta.

Los archivos maliciosos de OneNote en su mayoría hacen uso de archivos adjuntos dentro del documento. Al acceder a estos archivos adjuntos, el software emite una advertencia al usuario indicando que podría dañar la computadora y los datos. Sin embargo, la experiencia ha demostrado que los usuarios a menudo ignoran esas advertencias y simplemente hacen clic en el botón de validación. Las empresas pueden trabajar para prevenir estas amenazas mediante:

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas- Crear conciencia sobre los archivos y enlaces potencialmente dañinos para todos los empleados.

- Establecer protocolos y capacitar sobre cómo responder a advertencias de archivos o enlaces maliciosos.

- Implementar soluciones de seguridad que detecten código malicioso cuando se activa desde un archivo de OneNote u otras amenazas.

- Actualizar y parchear todos los sistemas y software para evitar ser comprometidos por una vulnerabilidad común.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Cómo protegerse de los ataques de malware a través de archivos OneNote , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados