Los brokers de acceso inicial: una amenaza creciente en el mundo corporativo

Los ataques de ransomware han aumentado significativamente en los últimos dos años, apuntando a todos los sectores del mundo corporativo. Es posible que asumas que estos ciberdelincuentes son muy hábiles, ya que son capaces de comprometer a muchas empresas; ¿qué tal si te dijera que tal vez no sean tan habilidosos como piensas y que muchos de estos grupos simplemente compran el acceso a empresas a otros ciberdelincuentes? Bienvenido al mundo de los "brokers" de acceso inicial.

¿Qué son los "brokers" de acceso inicial?

Los "brokers" de acceso inicial venden acceso a redes corporativas a cualquier persona que quiera comprarlo. Inicialmente, los "brokers" vendían acceso a empresas a ciberdelincuentes con diversos intereses: obtener un punto de apoyo en una empresa para robar su propiedad intelectual o secretos corporativos (ciberespionaje), encontrar datos contables que permitan el fraude financiero o incluso solo números de tarjetas de crédito, agregar máquinas corporativas a algunas botnets, utilizar el acceso para enviar spam, destruir datos, etc. Hay muchos casos en los que comprar acceso a una empresa puede ser interesante para un estafador, pero eso fue antes de la era del ransomware.

Viendo la masiva mediatización de los casos de ransomware, algunos ciberdelincuentes decidieron probar suerte por sí mismos y ganar dinero fácil de esta manera, bueno, no tan fácil, ya que se requieren habilidades técnicas para comprometer a una empresa y obtener un punto de apoyo en su red. Aquí es donde entran en juego los "brokers" de acceso inicial.

Los grupos de ransomware vieron una oportunidad aquí para dejar de gastar tiempo en la compromisión inicial de empresas y centrarse en la implementación interna de su ransomware y, a veces, en la eliminación completa de la copia de seguridad de las empresas. El costo del acceso es insignificante en comparación con el rescate exigido a las víctimas.

Las actividades de los "brokers" de acceso inicial se volvieron cada vez más populares en los foros y mercados clandestinos de ciberdelincuentes (Figura A).

Figura A

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

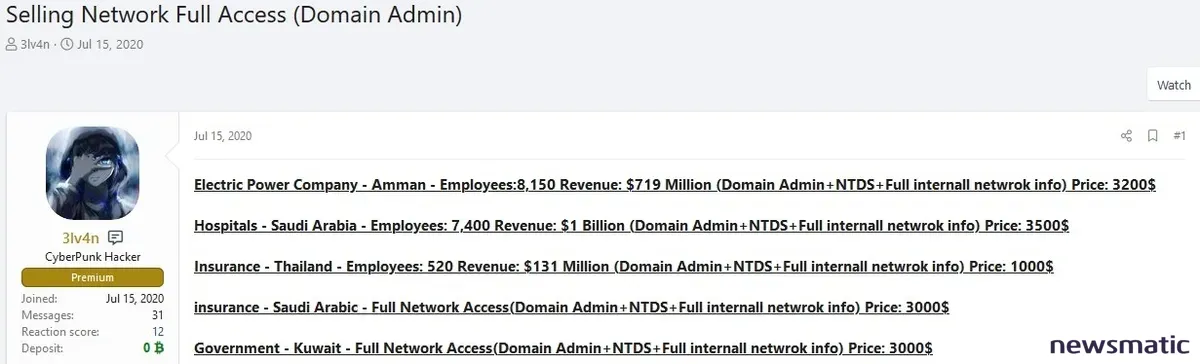

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelPara vender el acceso en estos mercados, los "brokers" siempre anuncian utilizando el mismo tipo de información: la industria a la que pertenece la empresa, el número de empleados, los ingresos, el tipo de acceso y el precio por ello (Figura B).

Figura B

El precio para acceder a una red corporativa varía aproximadamente entre $1,000 y $10,000. Los "brokers" generalmente proporcionan el acceso exclusivamente a un cliente, pero no es tan raro que los "brokers" con baja reputación vendan el mismo acceso a varios clientes diferentes al mismo tiempo antes de desaparecer.

¿Qué tipo de acceso venden los "brokers" de acceso inicial?

Credenciales de Active Directory

El acceso más valioso que un "broker" de acceso inicial puede vender es el acceso de administrador de dominio, con la capacidad de acceder al Active Directory de la empresa. Este tipo de acceso reduce drásticamente la cantidad de trabajo para cualquier grupo de ransomware, ya que inmediatamente pueden utilizarlo para distribuir malware por toda la red.

Acceso a paneles de control

Los "brokers" de acceso inicial pueden vender acceso a diferentes paneles de control a los que se puede acceder desde Internet. Estos paneles generalmente proporcionan acceso a contenido de alojamiento web, a menudo incluyendo soluciones de pago y, por lo tanto, detalles de tarjetas de crédito. El panel más popular de este tipo es cPanel.

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosAcceso a "web shells"

Un "web shell" es un pequeño software que se encuentra en silencio en la arquitectura de un servidor web. Generalmente está oculto en una carpeta y solo el atacante que comprometió el servidor web y colocó el "web shell" allí sabe cómo acceder a él. Además, algunos "web shells" pueden tener su acceso protegido por una contraseña establecida por el atacante. Algunos "brokers" de acceso inicial configuran "web shells" en servidores web comprometidos y venden acceso a ellos.

Acceso a RDP

El acceso más común que se vende en los foros clandestinos es el acceso al Protocolo de Escritorio Remoto. Este protocolo es muy popular entre las empresas, especialmente para los trabajadores remotos que pueden acceder a los recursos corporativos de esta manera. Solo se necesita un inicio de sesión y una contraseña, y es bastante fácil para un atacante realizar escaneos masivos en busca de servidores RDP en todo Internet e intentar un ataque de fuerza bruta.

Acceso a VPN

Cada vez más empresas han implementado redes privadas virtuales para permitir que sus empleados remotos se conecten a la red corporativa y trabajen de manera eficiente. Lo mismo que con RDP, si no hay autenticación de dos factores, solo se necesita un inicio de sesión y una contraseña para acceder a la red corporativa.

Acceso a máquinas virtuales

Los "brokers" de acceso inicial cada vez venden más acceso root a servidores VMware ESXi a grupos de ransomware. El ransomware DarkSide, por ejemplo, contiene código que apunta específicamente a estos sistemas.

Acceso a RMM

El Monitoreo y Administración Remota es un software diseñado para ayudar a los profesionales de TI a administrar redes. Ofrecen permisos elevados en varias máquinas de la red, lo que lo convierte en datos interesantes para que los "brokers" de acceso inicial vendan.

¿Cómo puedo proteger mi empresa de los "brokers" de acceso inicial?

¿Cómo puede una empresa proteger los activos que están en riesgo de los "brokers" de acceso inicial? Siga estas recomendaciones para reducir el riesgo.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasAcceso a VPN/RDP/RMM/paneles de control

- Utilice solo puertas de enlace de RDP y VPN que admitan la autenticación de dos factores (2FA). También solo use paneles de control que permitan 2FA. Si bien todavía es posible hackear estos sistemas, es complicado vender dicho acceso, ya que requiere trabajo manual para cada acceso. Un ciberdelincuente que desee acceder a una empresa seguramente no utilizará esta solución y buscará otro método.

- Habilite la Autenticación de Nivel de Red para el acceso de RDP.

- Tenga una sólida política de gestión de contraseñas para evitar el ataque de fuerza bruta a contraseñas sencillas.

- Si es posible, no permita conexiones remotas para cuentas privilegiadas.

- Bloquee automáticamente a los usuarios que tengan más de tres o cinco intentos de inicio de sesión fallidos e investigue esos intentos.

- Algunos paneles tienen complementos de seguridad que siempre deben activarse y utilizarse.

"Web shells"

Supervise el contenido web de sus servidores. Verifique si aparece algún archivo nuevo en una carpeta a la que los invitados y usuarios no deberían tener acceso. Además, en caso de que un atacante reemplace un archivo por un "web shell", verifique si hay algún cambio en el hash de cualquiera de estos archivos que no se deba a una actualización.

Monitoree los foros clandestinos

Algunas empresas ofrecen servicios de monitoreo de la Dark Web y, más ampliamente, de múltiples foros y mercados clandestinos de ciberdelincuentes. Suscríbase a ellos para recibir alertas cada vez que la empresa sea mencionada por ciberdelincuentes, en particular por los "brokers" de acceso inicial. De esta manera, si desafortunadamente la red ya está comprometida, quizás el impacto aún se pueda limitar al reaccionar rápidamente ante la amenaza.

No olvide las buenas prácticas de seguridad generales

- Mantenga siempre actualizados sus sistemas y software, e implemente parches lo antes posible. Esto puede evitar una compromiso inicial a través de una nueva vulnerabilidad.

- Ejecute auditorías de seguridad completas en su red y computadoras y corrija todo lo que necesite ser modificado o actualizado.

- Utilice Sistemas de Prevención de Intrusiones / Sistemas de Detección de Intrusiones (IPS/IDS).

Divulgación: Trabajo para Trend Micro, pero las opiniones expresadas en este artículo son propias.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Los brokers de acceso inicial: una amenaza creciente en el mundo corporativo , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados