Los ciberdelincuentes utilizan IPFS para alojar páginas de phishing y dificultar su eliminación

Los ciberdelincuentes suelen necesitar alojar páginas de phishing en línea para llevar a cabo exitosamente sus operaciones. Cuando las víctimas se conectan a estas páginas, proporcionan sus credenciales o números de tarjeta de crédito, cayendo en el engaño.

Normalmente, las campañas de phishing son detectadas en cuestión de minutos, ya que suelen dirigirse a un gran número de personas y algunas de ellas las reportan de inmediato a empresas de seguridad o a equipos de respuesta a incidentes de seguridad informática. Estos equipos pueden investigar el caso, pero generalmente su primera prioridad es cerrar el contenido web para que las personas que hacen clic en el enlace fraudulento más tarde no puedan acceder a él. Puede pasar solo minutos u horas antes de que el contenido de phishing sea eliminado.

Esto explica por qué los ciberdelincuentes dedican una gran cantidad de tiempo a comprometer sitios web para alojar su contenido de phishing o a registrar servicios gratuitos de alojamiento web para almacenarlo. Para los ciberdelincuentes, aumentar la disponibilidad y el tiempo de actividad de sus páginas de phishing definitivamente suena como una buena idea. Y ahí es donde entra IPFS.

¿Qué es IPFS?

IPFS significa Sistema de Archivos Interplanetario. IPFS es una red peer-to-peer y un protocolo para alojar datos que fue creado en 2015. Está construido sobre un sistema descentralizado, de manera similar a los torrents. Los usuarios pueden acceder al contenido a través de una dirección, y otros pares pueden encontrar y solicitar el contenido desde cualquier nodo que lo tenga utilizando una tabla hash distribuida (DHT).

Los usuarios que no forman parte de esa red global de IPFS pueden acceder a su contenido utilizando diferentes puertas de enlace de IPFS (Figura A).

Figura A

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelCualquier archivo almacenado en IPFS se puede recuperar mediante un Identificador de Contenido Único (CID) utilizando la siguiente convención:

https://<Gateway>/ipfs/<CID Hash>

Cualquier archivo solicitado a través de IPFS se sirve utilizando cualquier nodo participante en la red.

¿Cuáles son los beneficios de IPFS para los ciberdelincuentes?

Las páginas de phishing alojadas en IPFS son más difíciles de eliminar en comparación con las páginas de phishing habituales alojadas en la web convencional. Dado que varios nodos de IPFS pueden alojar el contenido, la página de phishing puede permanecer en línea durante un período indeterminado que podría durar meses, o desaparecer naturalmente si ningún nodo la está alojando.

Para asegurarse de eliminar este contenido fraudulento, los ciberdefensores deben hacer más esfuerzo de lo habitual. Necesitan contactar a todas las puertas de enlace que conducen al archivo y solicitar la eliminación del contenido de su caché.

Afortunadamente, incluso si el contenido permanece en línea, los enlaces al contenido fraudulento siempre se pueden reportar a servicios antiphishing como Google Safe Browsing, los cuales rápidamente marcarán los enlaces como maliciosos y evitarán que los usuarios accedan a ellos.

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosEjemplos de phishing en IPFS

Investigadores del equipo de SpiderLabs de Trustwave han expuesto algunos casos de phishing en IPFS recientemente.

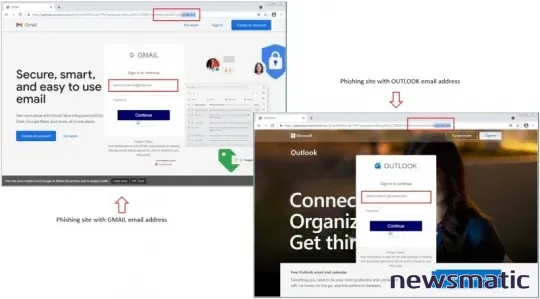

La página de phishing Chameleon es una página de phishing que cambia su apariencia según la dirección de correo electrónico de la víctima. La página de phishing carga un logotipo y contenido de fondo basados en la dirección de correo electrónico (Figura B).

Figura B

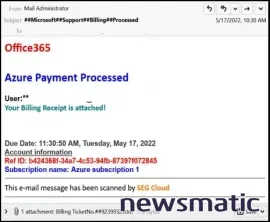

Otro ejemplo proporcionado por Trustwave muestra un correo electrónico de phishing que finge provenir de Microsoft, sobre una suscripción de Azure. El correo electrónico contiene un archivo HTML malicioso que lleva a una página de phishing alojada en la red de IPFS (Figura C).

Figura C

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

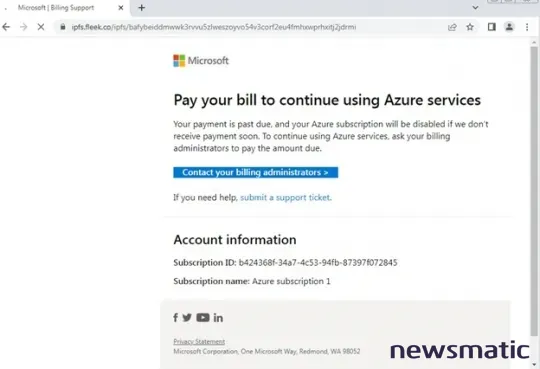

Una vez que el usuario ha abierto el archivo adjunto, se accede a la página de phishing alojada en la red de IPFS. Se le solicita al usuario que haga clic en un enlace de contacto, luego se muestra la página de phishing que solicita las credenciales de Microsoft del usuario (Figura D).

Figura D

Una amenaza en constante crecimiento

IPFS no es una tecnología nueva, sin embargo, la adopción de ella por parte de los ciberdelincuentes es un fenómeno nuevo pero predecible. Cada vez que una nueva tecnología evoluciona, siempre hay personas con intenciones criminales que la pervierten para sus propios fines.

Trustwave indica que han observado más de 3,000 correos electrónicos que contienen URLs de phishing que han utilizado IPFS en los últimos 90 días y menciona que "es evidente que IPFS se está convirtiendo cada vez más en una plataforma popular para los sitios web de phishing".

Protege tus contraseñas con PAM: Tu aliado para la seguridad

Protege tus contraseñas con PAM: Tu aliado para la seguridad¿Qué se puede hacer contra el phishing en IPFS?

Como se mencionó, IPFS es una red peer-to-peer que dificulta el cierre de contenido. Mientras que en la web convencional solo se requiere reportar una página de phishing a una empresa de hosting o proveedor de DNS para que la cierren, en IPFS se requiere abordar todas las puertas de enlace de IPFS que conducen al contenido fraudulento para cerrarlo.

La posibilidad más rápida para evitar que los usuarios de Internet accedan a este tipo de páginas de phishing es reportarlo a servicios antiphishing que bloquearán el acceso para todos los usuarios que utilicen esos servicios.

Divulgación: Trabajo para Trend Micro, pero las opiniones expresadas en este artículo son propias.

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls

Cómo configurar un servidor VPN para hacer conexiones a través de firewallsEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Los ciberdelincuentes utilizan IPFS para alojar páginas de phishing y dificultar su eliminación , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados