Cómo protegerse de las amenazas de extensiones maliciosas en el navegador

Cada vez más servicios están disponibles en línea sin necesidad de ningún software adicional. El secreto es que todos se ejecutan directamente dentro de los navegadores de Internet. Estos navegadores también se han adaptado a lo largo del tiempo, brindando la posibilidad de agregar extensiones para miles de propósitos diferentes. Sin embargo, los ciberdelincuentes han estado aprovechándose de esta situación desde hace varios años y no van a detenerse. Kaspersky ha publicado un nuevo informe sobre esta amenaza específica.

Las extensiones del navegador, también llamadas complementos, se descargan principalmente de tiendas oficiales o repositorios de proveedores de navegadores, como la Chrome Web Store o el sitio web de complementos de Firefox. Estas plataformas generalmente tienen procesos para verificar si una extensión es benigna o si podría ser una forma de malware, pero algunos desarrolladores de malware habilidosos pueden lograr eludir esas verificaciones. En 2020, se eliminaron 106 extensiones del navegador de la Chrome Web Store, utilizadas para robar datos de usuarios, tomar capturas de pantalla e incluso robar información de tarjetas de crédito de formularios web.

Sin embargo, también ocurre con bastante frecuencia que algunos desarrolladores de complementos proporcionan su trabajo en su propio sitio web y permiten la descarga e instalación de sus complementos en el navegador.

Incluso sin hablar de complementos maliciosos, algunas extensiones pueden ser perjudiciales para el usuario, en la forma en que recopilan muchos datos de las páginas web que el usuario visita, permitiendo crear un perfil completo de la persona navegando por los datos y posiblemente conocer demasiado sobre ella. Estos datos pueden ser compartidos o vendidos por el desarrollador del complemento a anunciantes u otras partes. En el peor de los casos, los datos no se anonimizan y se venden en bruto.

Otro riesgo radica en el hecho de que una vez que se instala un complemento, puede actualizarse sin requerir ninguna acción por parte del usuario final, lo que significa que un complemento legítimo podría ser comprometido repentinamente y comenzar a propagar malware, como sucedió con el complemento CopyFish. Un desarrollador también podría abandonar el desarrollo de su herramienta y venderla o cederla a otro desarrollador, quien podría convertirla en malware.

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelEstadísticas de complementos maliciosos

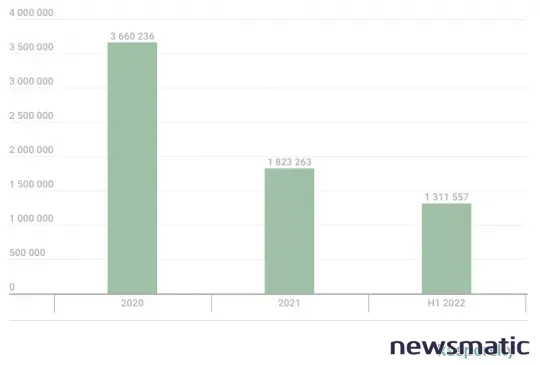

Kaspersky analizó datos entre enero de 2020 y junio de 2022 y proporcionó métricas sobre esta amenaza.

Desde 2020, han bloqueado descargas de complementos maliciosos para 6,057,308 usuarios, la mayoría de ellos en 2020 (Figura A).

Figura A

Como se puede ver en el gráfico, H1 2022 ya casi ha alcanzado el nivel de todo el año 2021 y probablemente aumentará en la última parte del año.

Cargas maliciosas

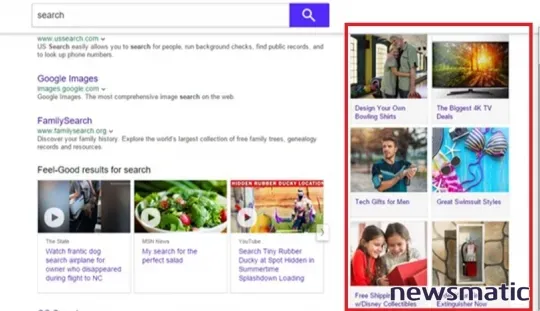

La amenaza más común que se propaga a través de las extensiones del navegador es el adware, que consiste en tener código dentro de la extensión para mostrar anuncios no deseados en el navegador mientras el usuario navega por sitios web. Estos anuncios son impulsados por programas de afiliados, en un esfuerzo por atraer a más clientes potenciales a sus sitios web (Figura B).

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosFigura B

Los investigadores de Kaspersky indican que el adware representa aproximadamente el 70% de toda la amenaza de extensiones del navegador.

La segunda amenaza más extendida es el malware, la mayoría de los cuales están destinados a robar credenciales, cookies y datos copiados al portapapeles. Si bien el uso principal de este tipo de malware es robar credenciales válidas para sitios web y datos de tarjetas de crédito, también puede utilizarse para ciberespionaje. Entre 2020 y 2022, 2.6 millones de usuarios únicos se encontraron con intentos de descarga de malware.

Ejemplos de amenazas

Kaspersky proporciona varios ejemplos de extensiones maliciosas, dos de las cuales se destacan entre la multitud.

WebSearch

H1 2022 mostró que WebSearch era la amenaza más común, afectando a 876,924 usuarios únicos. La amenaza imita herramientas para trabajar con documentos, como convertidores de archivos .DOC a .PDF y fusionadores de documentos, entre otros.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasCambia la página de inicio del navegador del usuario, proporcionando enlaces a recursos de terceros. La transición a estos recursos se realiza a través de enlaces de afiliados. Según escribe Kaspersky, "cuanto más a menudo los usuarios sigan estos enlaces, más dinero ganan los desarrolladores de la extensión".

También se modifica el motor de búsqueda predeterminado para capturar consultas, recopilarlas y analizarlas, con el fin de promocionar sitios asociados relevantes en los resultados de búsqueda (Figura C).

Figura C

Lo inteligente de esto es que el complemento aún proporciona las funcionalidades por las que el usuario lo instaló, generalmente convertidor de PDF, por lo que el usuario no lo desinstala.

No está disponible en la Chrome Web Store, pero aún se puede descargar desde recursos de terceros.

Protege tus contraseñas con PAM: Tu aliado para la seguridad

Protege tus contraseñas con PAM: Tu aliado para la seguridadFB Stealer

Una de las familias más peligrosas de extensiones maliciosas del navegador es actualmente FB Stealer, que tiene como objetivo robar cookies de Facebook además de cambiar el motor de búsqueda. El robo de cookies permite a un atacante iniciar sesión en la cuenta de Facebook de la víctima y obtener el control total de ella, a menudo cambiando la contraseña para expulsar al usuario legítimo antes de utilizar la cuenta para diferentes estafas. FB Stealer se instala en el navegador mediante un malware, no por el usuario.

Lo que sucede es que los usuarios descargan y se infectan con el malware Nullmixer, a menudo disfrazado como un instalador de software pirateado. Una vez ejecutado, instala silenciosamente el malware de extensión del navegador FB Stealer en la computadora.

Cómo protegerse de estas amenazas

Se recomienda mantener siempre el navegador actualizado y parcheado. Además, se recomienda encarecidamente que todos los datos del navegador sean analizados por productos de seguridad.

La mayoría de los complementos maliciosos necesitan privilegios adicionales para ejecutarse por completo. Los usuarios siempre deben examinar cuidadosamente los privilegios solicitados por una nueva extensión que están instalando.

Los complementos solo deben descargarse de fuentes confiables, ya que los complementos maliciosos a menudo se distribuyen a través de recursos de terceros donde nadie verifica su seguridad, como lo hacen las tiendas web oficiales.

Por último, los usuarios deben revisar periódicamente las extensiones instaladas y verificar si realmente son necesarias. De lo contrario, deben desinstalarse.

Cómo configurar un servidor VPN para hacer conexiones a través de firewalls

Cómo configurar un servidor VPN para hacer conexiones a través de firewallsEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Cómo protegerse de las amenazas de extensiones maliciosas en el navegador , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados