Cómo proteger su negocio de la amenaza de ciberseguridad en los sistemas NetScaler

Los actores de amenazas han estado explotando una vulnerabilidad en el appliance NetScaler para obtener acceso persistente a los sistemas comprometidos. Descubra qué sistemas NetScaler están afectados, cómo los atacantes están impactando a los sistemas vulnerables en todo el mundo y cómo proteger su empresa de este ataque cibernético.

Ir a:

- Vulnerabilidad de NetScaler de Citrix explotada

- Appliances NetScaler expuestos con web shells ocultos

- La explotación exitosa puede llevar a más que simplemente la instalación de web shells

- Cómo proteger su empresa de esta amenaza cibernética

1. Vulnerabilidad de NetScaler de Citrix explotada

Citrix publicó un boletín de seguridad el 18 de julio de 2023 sobre tres vulnerabilidades en NetScaler ADC y NetScaler Gateway: CVE-2023-3519, CVE-2023-3466 y CVE-2023-3467. Este boletín detallaba las explotaciones observadas en la naturaleza en los sistemas no mitigados sobre la vulnerabilidad CVE-2023-3519. Los sistemas afectados son:

- NetScaler ADC y NetScaler Gateway 13.1-49.13 y versiones posteriores, 13.0-91.13 y versiones posteriores.

- NetScaler ADC 13.1-FIPS 12.1-37.159 y versiones posteriores.

- NetScaler ADC 12.1-FIPS 12.1-55.297 y versiones posteriores.

- NetScaler ADC 12.1-NDcPP 12.1-55.297 y versiones posteriores.

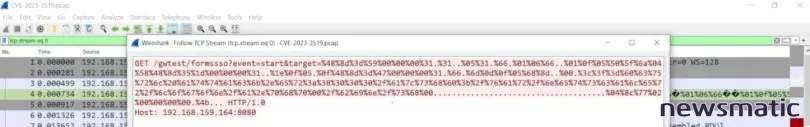

ZScaler, una empresa de seguridad en la nube, proporcionó más detalles sobre cómo se puede activar la vulnerabilidad de NetScaler y permitir que un atacante no autenticado ejecute código arbitrario como usuario root. Una solicitud GET HTTP especialmente diseñada puede provocar un desbordamiento de búfer de pila en el Motor de Procesamiento de Paquetes de NetScaler, que se ejecuta como root (Figura A destacada). Un ejemplo de concepto está disponible en GitHub.

Figura A

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

2. Appliances NetScaler expuestos con web shells ocultos

Fox-IT, parte de la firma de garantía de información NCC Group con sede en el Reino Unido, respondió a varios incidentes relacionados con la vulnerabilidad en julio y agosto de 2023, encontrando varios web shells durante las investigaciones. Esto es consistente con otros informes, como el de la organización sin fines de lucro Shadowserver Foundation y otros socios de confianza que trabajan para hacer que Internet sea más seguro.

Después de estos descubrimientos, Fox-IT escaneó los NetScalers accesibles en Internet en busca de rutas conocidas de web shells. Los investigadores encontraron que aproximadamente 2,000 direcciones IP únicas probablemente tenían un web shell oculto a partir del 9 de agosto de 2023. Los descubrimientos de Fox-IT se compartieron con el Instituto Holandés de Divulgación de Vulnerabilidades, que notificó a los administradores de los sistemas vulnerables.

Shadowserver informó que Estados Unidos es el país con la mayor cantidad de IPs únicas de sistemas no parcheados, con más de 2,600 IPs únicas vulnerables a CVE-2023-3519 (Figura B destacada).

Figura B

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosFox-IT informó que aproximadamente el 69% de los NetScalers que actualmente contienen una puerta trasera de web shell ya no son vulnerables a CVE-2023-3519. Esto significa que, aunque la mayoría de los administradores han implementado los parches, no han verificado cuidadosamente los sistemas en busca de señales de explotación exitosa y aún están comprometidos. La compañía proporciona un mapa de los appliances de NetScaler comprometidos por país (Figura C destacada).

Figura C

La mayoría de los NetScalers comprometidos se encuentran en Europa. Los investigadores de Fox-IT afirmaron que "hay diferencias marcadas entre los países en cuanto al porcentaje de sus NetScalers que fueron comprometidos. Por ejemplo, si bien Canadá, Rusia y los Estados Unidos de América tenían miles de NetScalers vulnerables el 21 de julio, prácticamente ninguno de estos NetScalers tenía un web shell. Hasta ahora, no tenemos una explicación clara para estas diferencias, ni una hipótesis confiable para explicar qué NetScalers fueron objetivos del adversario y cuáles no".

3. La explotación exitosa puede llevar a más que simplemente la instalación de web shells

Además, la Agencia de Seguridad de Ciberseguridad e Infraestructura informó sobre implantes de web shell que explotan CVE-2023-3519. El informe señaló que los atacantes explotaron la vulnerabilidad a partir de junio de 2023 y utilizaron el web shell para extender su compromiso y filtrar el Directorio Activo de una organización de infraestructura crítica. El actor de amenazas logró acceder a los archivos de configuración de NetScaler y a las claves de cifrado y utilizó la credencial de AD descifrada para consultar el Directorio Activo y extraer los datos recopilados.

Aunque esta infraestructura crítica utilizó la segmentación que no permitió a los atacantes avanzar más en sus ataques, es posible que otras organizaciones puedan ser totalmente comprometidas por actores de amenazas que utilicen los mismos métodos.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasDave Mitchell, director técnico de la empresa de ciberseguridad HYAS, afirmó que "desafortunadamente, esto está lejos de ser la primera vez que ha sucedido en la memoria reciente. En campañas anteriores, los atacantes obtuvieron puntos de apoyo dentro de los appliances F5, Fortinet y VMware a través de interfaces de gestión expuestas para evitar la detección por software EDR. Independientemente de si la explotación ya está en la naturaleza, se espera que los clientes monitoreen sus dispositivos en busca de IOC antes y después de aplicar el parche, lo cual obviamente no se encuentra en un nivel aceptable. La razón de esta brecha puede ser la educación, dispositivos administrados externalmente o la división de labores de seguridad dentro de una organización, pero no espero que los ataques a los dispositivos de red se detengan pronto".

4. Cómo proteger su empresa de esta amenaza cibernética

- Parchee y actualice los appliances vulnerables de Citrix NetScaler de inmediato.

- Verifique si hay compromisos en los sistemas afectados, ya que si un actor de amenazas ha comprometido exitosamente el sistema, aún puede acceder a pesar de que el parche haya sido implementado. Shadowserver proporcionó líneas de comando para detectar los componentes típicos de web shell en las carpetas web expuestas de los appliances, junto con archivos binarios con privilegios más altos. CISA proporcionó líneas de comando para verificar archivos creados después de la última instalación en el appliance.

- Analice todos los archivos de registro HTTP cuidadosamente. Los archivos de registro de red, como registros DNS y logs de AD/LDAP/LDAPS, deben ser analizados en busca de anomalías o picos de tráfico.

- Implemente soluciones de seguridad en todos los sistemas para detectar posibles malware resultantes del ataque.

- Mantenga todos los appliances y sistemas actualizados y parcheados, y habilite la autenticación de múltiples factores si es posible, para evitar que los atacantes aprovechen vulnerabilidades comunes y credenciales robadas.

Nota: Trabajo para Trend Micro, pero las opiniones expresadas en este artículo son mías.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Cómo proteger su negocio de la amenaza de ciberseguridad en los sistemas NetScaler , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados