Qué es el malware clipper y cómo protegerse de él

El malware de clipper es un software que, una vez en ejecución en una computadora, verificará constantemente el contenido del portapapeles del usuario y buscará billeteras de criptomonedas. Si el usuario copia y pega la billetera en algún lugar, se reemplaza por otra billetera propiedad del ciberdelincuente.

De esta manera, si un usuario desprevenido utiliza cualquier interfaz para enviar un pago de criptomonedas a una billetera, que generalmente se hace copiando y pegando una billetera de destino legítima, esta se reemplaza por la fraudulenta.

VER: Brecha de contraseñas: por qué la cultura popular y las contraseñas no son compatibles (PDF gratuito) (Newsmatic)

El malware de clipper no es una amenaza nueva, pero es desconocido para la mayoría de los usuarios y empresas. El primer malware de clipper apareció en 2017 en sistemas operativos Windows. Este tipo de malware también apareció en la Google Play Store en 2019. Este malware se hacía pasar por MetaMask, una billetera de criptomonedas popular, y tenía como objetivo robar credenciales y claves privadas para robar fondos de Ethereum de las víctimas, además de cambiar las billeteras en el portapapeles para obtener más criptomonedas.

Los ataques de clipper funcionan muy bien debido a la longitud de las billeteras de criptomonedas. Las personas que transfieren criptomonedas desde su billetera a otra rara vez verifican que el resultado de copiar y pegar sea realmente el que proporciona un receptor legítimo.

¿Qué es Keona Clipper?

Investigadores de Cyble analizaron un nuevo malware de clipper llamado Keona Clipper por su desarrollador (Figura A).

Figura A

Este malware se vende como un servicio por el precio de $49 por un mes.

Keona Clipper fue desarrollado en el lenguaje de programación .NET y protegido por Confuser 1.x. Esta herramienta protege las aplicaciones .NET cambiando los nombres de los símbolos, ofuscando el flujo de control, encriptando constantes y recursos, utilizando protecciones contra depuración, volcado de memoria, manipulación y deshabilitando descompiladores, lo que dificulta que los ingenieros inversos lo analicen.

Los investigadores de Cyble pudieron identificar más de 90 muestras diferentes de Keona desde mayo de 2022, lo que muestra una amplia distribución. La diferencia en esas muestras de Keona puede ser ligeras modificaciones en el código, o simplemente el resultado de varios usos del protector Confuser, lo que generaría un binario diferente cada vez que se envía una muestra para evitar ser detectado por soluciones de seguridad basadas solo en firmas de archivos.

Capacidades del malware Keona Clipper

Una vez ejecutado, el malware se comunica con un bot de Telegram controlado por el atacante a través de la API de Telegram. La primera comunicación del malware al bot contiene un mensaje en idioma ruso que se puede traducir como "el clipper ha iniciado en la computadora" y contiene el nombre de usuario del usuario cuya cuenta es utilizada por el malware.

El malware también se asegura de ejecutarse siempre, incluso si la computadora se reinicia. Para garantizar esa persistencia, el malware se copia en varias ubicaciones, incluyendo la carpeta de Herramientas administrativas y la carpeta de Inicio. También se crean entradas de Autoinicio en el registro de Windows para asegurarse de que el malware se ejecute cada vez que la computadora se reinicie.

Keona Clipper luego monitorea silenciosamente cualquier actividad en el portapapeles y utiliza expresiones regulares para buscar billeteras de criptomonedas. Keona Clipper puede robar más de una docena de criptomonedas diferentes: BTC, ETH, LTC, XMR, XLM, XRP, NEC, BCH, ZCASH, BNB, DASH, DOGE, USDT TRC20 y monedas ADA.

Si se encuentra una billetera, se reemplaza de inmediato en el portapapeles por una dirección de billetera proporcionada por el actor de amenaza.

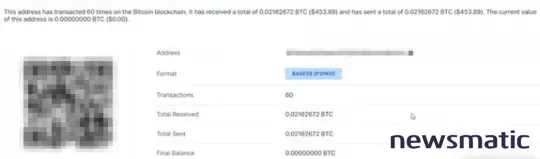

Una captura de pantalla de Cyble muestra una billetera de Bitcoin controlada por el actor de amenaza. Esa billetera está vinculada a 60 transacciones, por un monto total de aproximadamente $450 (Figura B).

Figura B

Aunque esta cantidad de dinero puede parecer bastante pequeña, los atacantes suelen utilizar diferentes billeteras para varios tipos diferentes de criptomonedas. Por lo tanto, esta cantidad debe considerarse solo una parte de la ganancia financiera del atacante.

Cómo protegerse de esta amenaza

Debe realizarse una comprobación cuidadosa para cada pago realizado en criptomonedas. Los usuarios deben confirmar visualmente la billetera utilizada como destino de la transacción al comparar el resultado de su manipulación de copiar y pegar con la billetera proporcionada por el vendedor.

Las claves privadas y semillas de las billeteras nunca deben almacenarse de manera insegura en ningún dispositivo. Estas deben almacenarse encriptadas, si es posible, en un dispositivo de almacenamiento separado o en una billetera física.

Se deben implementar productos de seguridad para detectar la amenaza. Al no conocer el vector de propagación inicial de Keona, sospechamos que podrían ser los correos electrónicos, por lo que la seguridad basada en correo electrónico debe ser implementada. También se debe aumentar la conciencia del usuario sobre los fraudes y el phishing en el correo electrónico.

Por último, es importante mantener siempre actualizado y parcheado el sistema operativo y todo el software que se ejecuta en él. En caso de que el malware se instale y se ejecute en el sistema mediante la explotación de una vulnerabilidad común, un sistema parcheado probablemente detendrá la amenaza.

Autor: (eliminar referencia al autor)

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Qué es el malware clipper y cómo protegerse de él , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados