Nueva amenaza informática: Campaña Malware DarkGate ataca empresas a través de Microsoft Teams

Un nuevo informe de la empresa global de ciberseguridad Truesec revela una nueva campaña de ataque que utiliza Microsoft Teams para infectar a los usuarios de las empresas. Si bien la motivación del atacante sigue siendo desconocida, este malware DarkGate loader podría permitir a su perpetrador obtener ganancias financieras o llevar a cabo ciberespionaje.

¿Qué es el malware DarkGate?

DarkGate es un malware cargador escrito en Delphi; su objetivo es permitir la descarga y ejecución de otros malware una vez que se ejecute en una computadora infectada. El malware adicional se descarga directamente en la memoria en arquitecturas de 32 y 64 bits, lo que dificulta su detección porque no reside en el sistema de archivos.

Otros mecanismos implementados en el malware lo hacen más difícil de analizar:

- Anti-VM: El malware detecta la presencia de identificadores de hardware y software utilizados en máquinas virtuales.

- Anti-Sandboxes: El malware verifica la presencia de identificadores conocidos utilizados por software de análisis de seguridad.

- Anti-Antivirus: Se buscan varios productos antivirus.

- Anti-debug: El malware verifica si hay un depurador adjunto al proceso.

- Verificación de espacio en disco y memoria: El malware puede configurarse para ejecutarse solo si se cumple un tamaño mínimo de disco o memoria.

En función de los resultados de todas estas verificaciones, el malware puede modificar su comportamiento y, posiblemente, dejar de ejecutarse.

DarkGate tiene capacidades de persistencia que se pueden activar en su configuración. En ese caso, se guarda una copia de sí mismo en el disco duro y se crea una clave de registro para ejecutarse en el reinicio del sistema.

Aunque DarkGate es principalmente un cargador de malware de terceros, aún tiene capacidades integradas.

- Recopilación de información: DarkGate puede consultar el sistema para obtener información sobre el usuario actualmente registrado, el software en ejecución, los procesos y más, que envía al servidor C2. También puede recopilar archivos del sistema y enviarlos al servidor C2, así como realizar capturas de pantalla.

- Robo de credenciales: DarkGate es capaz de robar contraseñas y cookies de navegadores, software de correo electrónico y otros programas como Discord o FileZilla. Para lograr este objetivo, el malware utiliza varias herramientas gratuitas legítimas del popular sitio web NirSoft.

- Capacidades de criptominería: DarkGate puede iniciar, detener y configurar un criptominero.

- Capacidades de herramienta de acceso remoto: DarkGate puede iniciar una conexión de red virtual y ejecutar comandos.

Cómo se propaga el malware DarkGate loader a través de Microsoft Teams

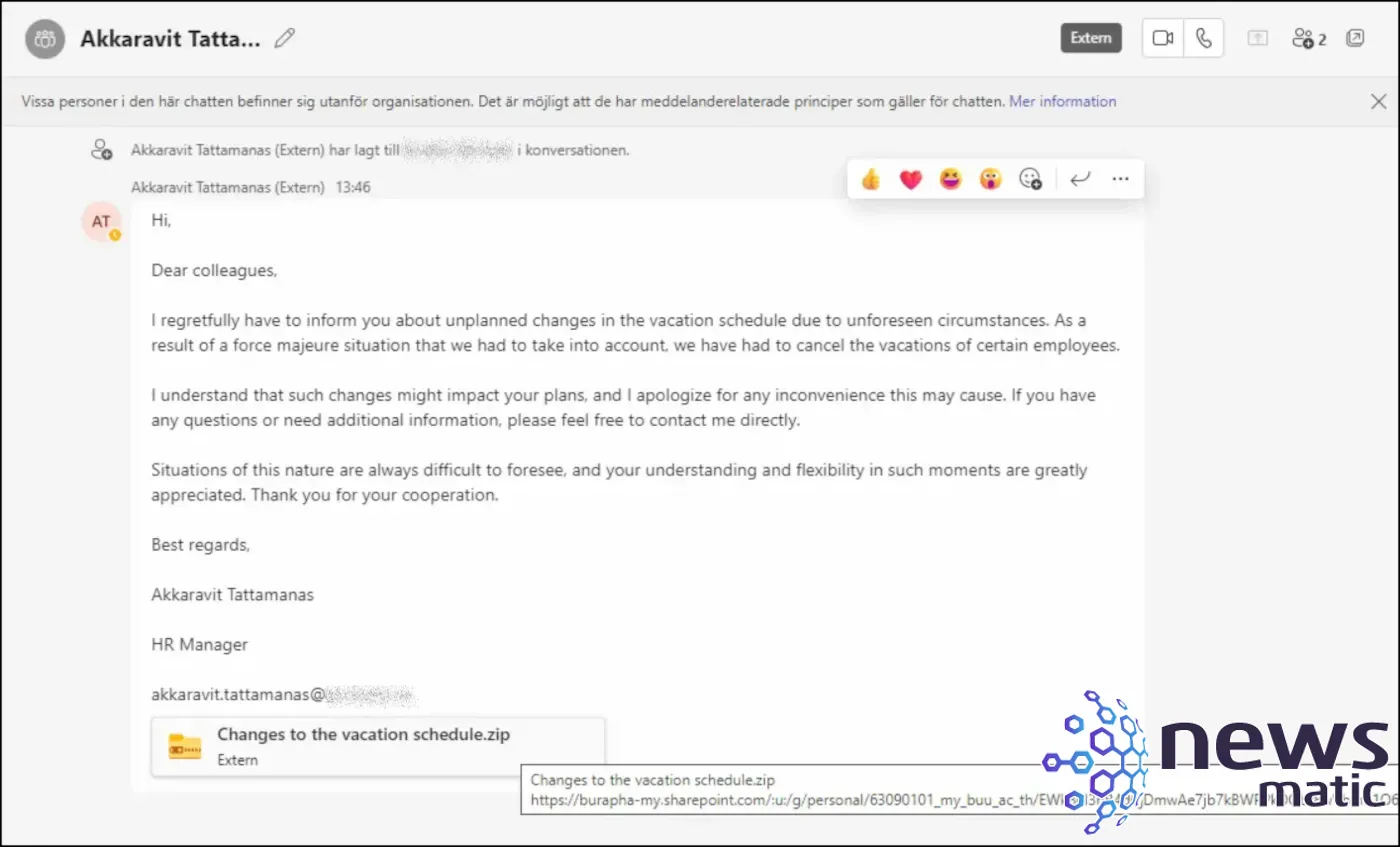

El ataque consiste en mensajes enviados a través de Microsoft Teams por un actor de amenazas que utilizó dos cuentas comprometidas de Teams a la venta en la Dark Web. Esas cuentas se utilizaron para enviar contenido de ingeniería social con el objetivo de convencer a los usuarios de descargar y abrir un archivo de archivo malicioso (Figura A).

Figura A

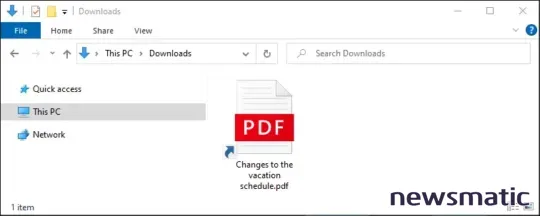

Una vez que se abre el archivo zip, se muestra al usuario un archivo LNK (acceso directo) malicioso que se hace pasar por un documento PDF (Figura B).

Figura B

Después de hacer clic en el archivo LNK, se ejecuta una línea de comandos que inicia la descarga y ejecución de AutoIT a través de un archivo VBScript. También se descarga y ejecuta un script AutoIT precompilado a través del software AutoIT.

En esta campaña de ataque, el script de AutoIT verifica la presencia del antivirus Sophos; otras campañas pueden verificar la presencia de otras soluciones antivirus. Si el antivirus no está instalado, el script descarga un shellcode que, a su vez, descarga un archivo, byte a byte, utilizando la técnica de cadenas apiladas para pasar desapercibido. Esta carga final es el malware DarkGate loader.

El modelo de negocios de DarkGate

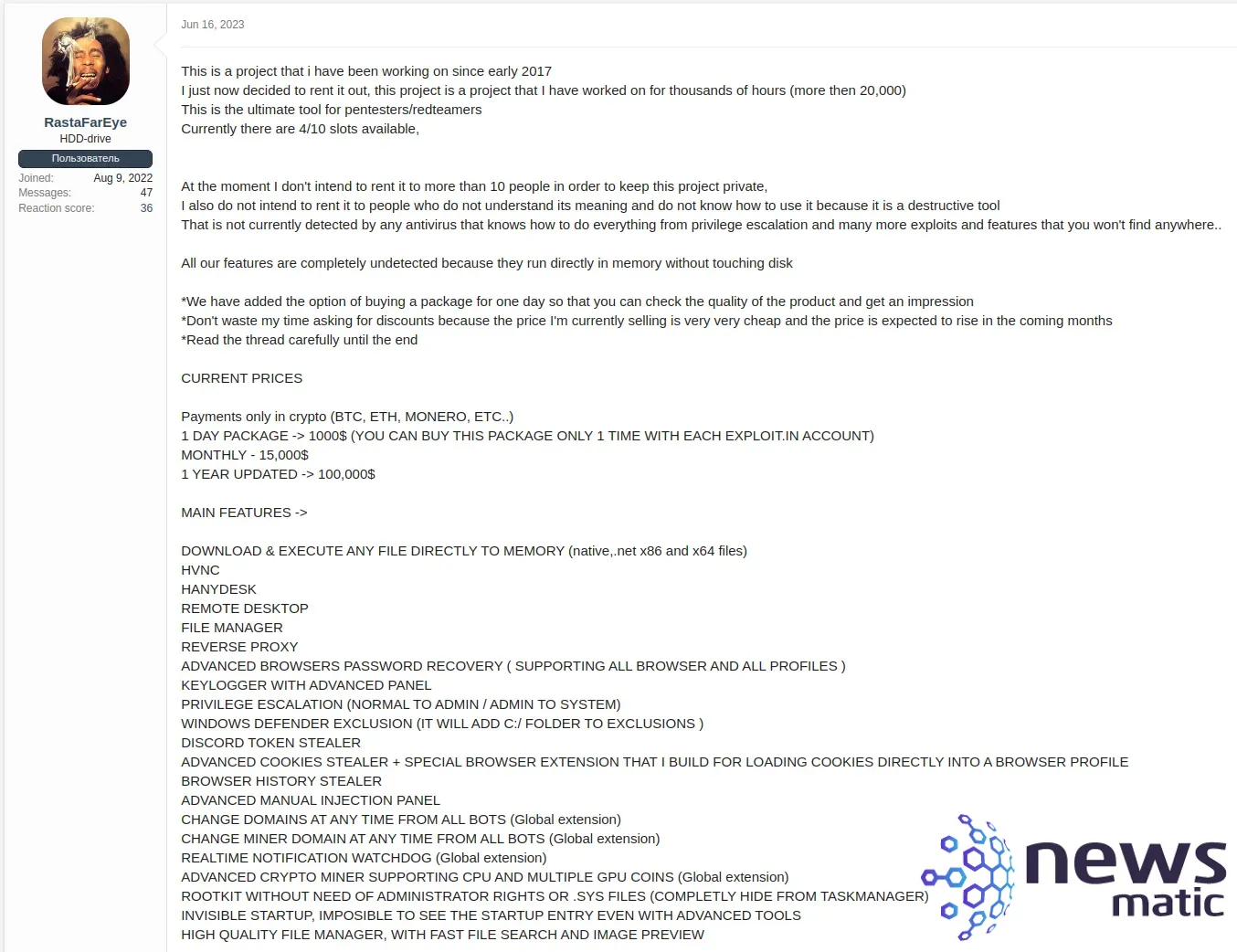

El cargador DarkGate se anunció en junio de 2023 por su desarrollador RastaFarEye (Figura C), según un informe de la compañía alemana Telekom Security.

Figura C

El actor de amenazas limitó el servicio de malware como servicio a solo 10 afiliados a un precio mensual de $15,000 USD o $100,000 USD por un año completo.

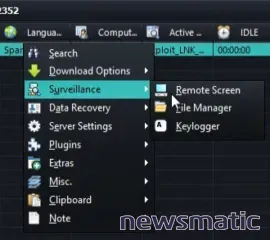

RastaFarEye también proporcionó un video que muestra el creador de malware y el panel de control (Figura D).

Figura D

Las capacidades de DarkGate lo convierten en una herramienta de elección para ciberdelincuentes interesados en el fraude financiero o actores de amenazas interesados en llevar a cabo campañas de ciberespionaje.

Además de desarrollar DarkGate, RastaFarEye también anunció más malware desarrollado por él mismo, incluido en sistemas operativos Mac. El cibercriminal también ofreció servicios de creación de certificados de validación extendida.

Cómo protegerse de la amenaza del malware DarkGate

En esta campaña de ataque, el actor de amenazas envió mensajes a través de Microsoft Teams a las organizaciones que lo utilizan. Por lo tanto, se recomienda encarecidamente no permitir solicitudes de chat de Microsoft Teams de dominios externos que no pertenezcan a la organización; solo se deben permitir dominios externos de lista blanca para enviar solicitudes de chat.

Otras campañas de ataque que entregan el cargador DarkGate utilizaron correos electrónicos para intentar ingeniería social al destinatario y hacerlo abrir un archivo malicioso, por lo que también se recomienda implementar soluciones de seguridad que analicen las URL contenidas en los correos electrónicos además de los archivos adjuntos.

Todos los sistemas operativos y software deben estar actualizados y parcheados para evitar ser comprometidos por vulnerabilidades comunes.

Se debe implementar la autenticación multifactor en la medida de lo posible, para que incluso un actor de amenazas en posesión de credenciales válidas no pueda acceder al entorno corporativo.

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Nueva amenaza informática: Campaña Malware DarkGate ataca empresas a través de Microsoft Teams , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados