Nuevo ataque de phishing utiliza Symantec para robar credenciales - Descubre cómo se lleva a cabo

Los spammers y estafadores suelen tratar de ocultar y legitimar su contenido malicioso en un esfuerzo por engañar a las personas. Esto es especialmente cierto con los correos electrónicos de phishing que intentan ocultar la fuente de sus páginas de destino engañosas y falsificar o hacer referencia a una empresa o marca conocida. Un nuevo ataque de phishing analizado por Armorblox aprovecha Symantec para engañar a los usuarios y que caigan en la estafa. En una publicación de blog publicada el jueves titulada "Robo de Credenciales Utilizando la URL Reescrita de Symantec", Armorblox describe cómo opera esta campaña.

El Engaño Mediante el Uso de Symantec

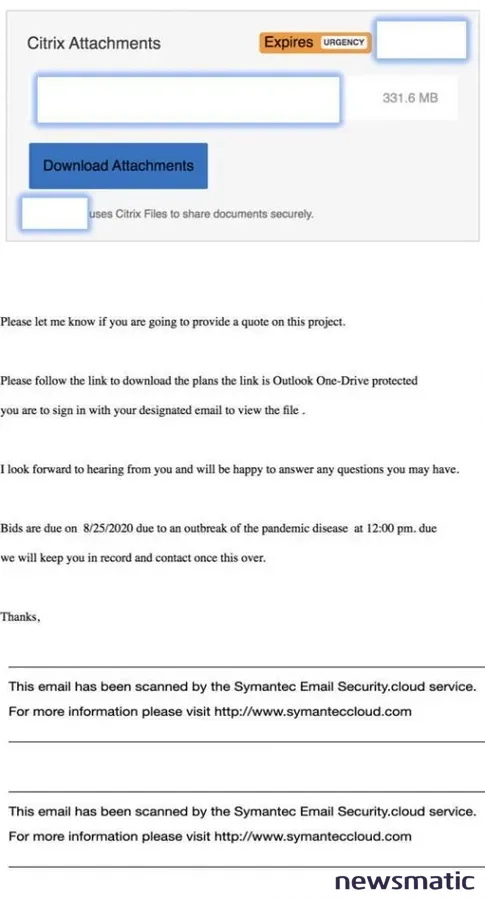

El correo electrónico de phishing fue enviado a un empleado que trabaja en bienes raíces y contenía un enlace a un archivo PDF que supuestamente incluía detalles de una oferta para un próximo proyecto de construcción. Al hacer clic en el enlace, el destinatario es redirigido a través de varias páginas, terminando con una que solicita los datos de inicio de sesión. Diseñada para parecerse a las páginas de Microsoft OneDrive y Adobe, la página de inicio de sesión pide a los destinatarios que ingresen sus credenciales de cuenta, las cuales son capturadas por el atacante.

Exploit de Symantec y la Creación de Dominios Falsos

Un factor interesante en esta campaña es la explotación de Symantec, una empresa de seguridad. Entre las múltiples redirecciones descubiertas por Armorblox, una de ellas fue creada utilizando la protección de URL en tiempo de clics de Symantec. Diseñada para ayudar a las organizaciones a proteger a sus usuarios del correo no deseado, Click-Time Protection escanea y reescribe las URL potencialmente maliciosas. En este caso, sin embargo, el atacante utilizó esta protección para ocultar la URL real de una de las páginas sospechosas.

Además, el correo electrónico en sí incluye un aviso de que fue escaneado por el servicio en la nube de seguridad de Symantec con una URL de http://www.symanteccloud.com. Ese dominio en realidad no existe; la verdadera URL de Symantec Cloud es https://securitycloud.symantec.com/. Pero un usuario desprevenido que está apurado o distraído fácilmente puede tomar esto como una verificación de que el correo electrónico ha sido escaneado y aprobado por Symantec.

Más allá del uso de Symantec, el atacante creó un nuevo dominio para el sitio final de phishing, lo que le permitió superar los filtros de Protección en Línea de Exchange de Microsoft. Como las páginas de inicio de sesión se parecen a las legítimas páginas de Microsoft y Adobe, los usuarios podrían ingresar sus credenciales para cualquiera de los dos tipos de cuenta.

La Importancia de la Precaución y la Protección de Seguridad

Finalmente, el correo electrónico estaba dirigido en el sentido de que contenía detalles sobre una oferta de bienes raíces y fue enviado a un empleado que trabaja en proyectos de bienes raíces. Si el destinatario estaba esperando tal oferta, esa persona podría intentar descargar el archivo PDF adjunto, lo que daría al atacante acceso a credenciales de cuenta sensibles.

¡Alerta! Nueva campaña de phishing suplanta a LogMeIn para robar credenciales de usuarios

¡Alerta! Nueva campaña de phishing suplanta a LogMeIn para robar credenciales de usuariosLos usuarios siempre deben pensarlo dos veces antes de hacer clic en un enlace o abrir un archivo adjunto, incluso si el correo electrónico parece legítimo y esperado. Pero la protección de seguridad adecuada también es esencial para proteger a las organizaciones de este tipo de ataques.

"Los tradicionales gateways de correo electrónico seguros (SEG) y otras soluciones de detección basadas en feeds de amenazas, por definición, no detectan los ataques de día cero porque pueden no aparecer en los feeds de amenazas durante varias horas hasta que alguien lo reporte como una URL maliciosa", dijo Arjun Sambamoorthy, cofundador de Armorblox y jefe de ingeniería. "Las organizaciones deben buscar soluciones de seguridad de correo electrónico modernas que vayan más allá de los enlaces y examinen los correos electrónicos en su totalidad. La capacidad de recorrer un enlace a través de todas las redirecciones hasta llegar al destino final y compararlo programáticamente con las páginas de inicio de sesión conocidas de productos como Office 365 es crucial para detectar si las páginas de inicio de sesión están siendo falsificadas".

En Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Nuevo ataque de phishing utiliza Symantec para robar credenciales - Descubre cómo se lleva a cabo , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados