Aumenta el acoso de los grupos de ransomware para obligar a las organizaciones a pagar

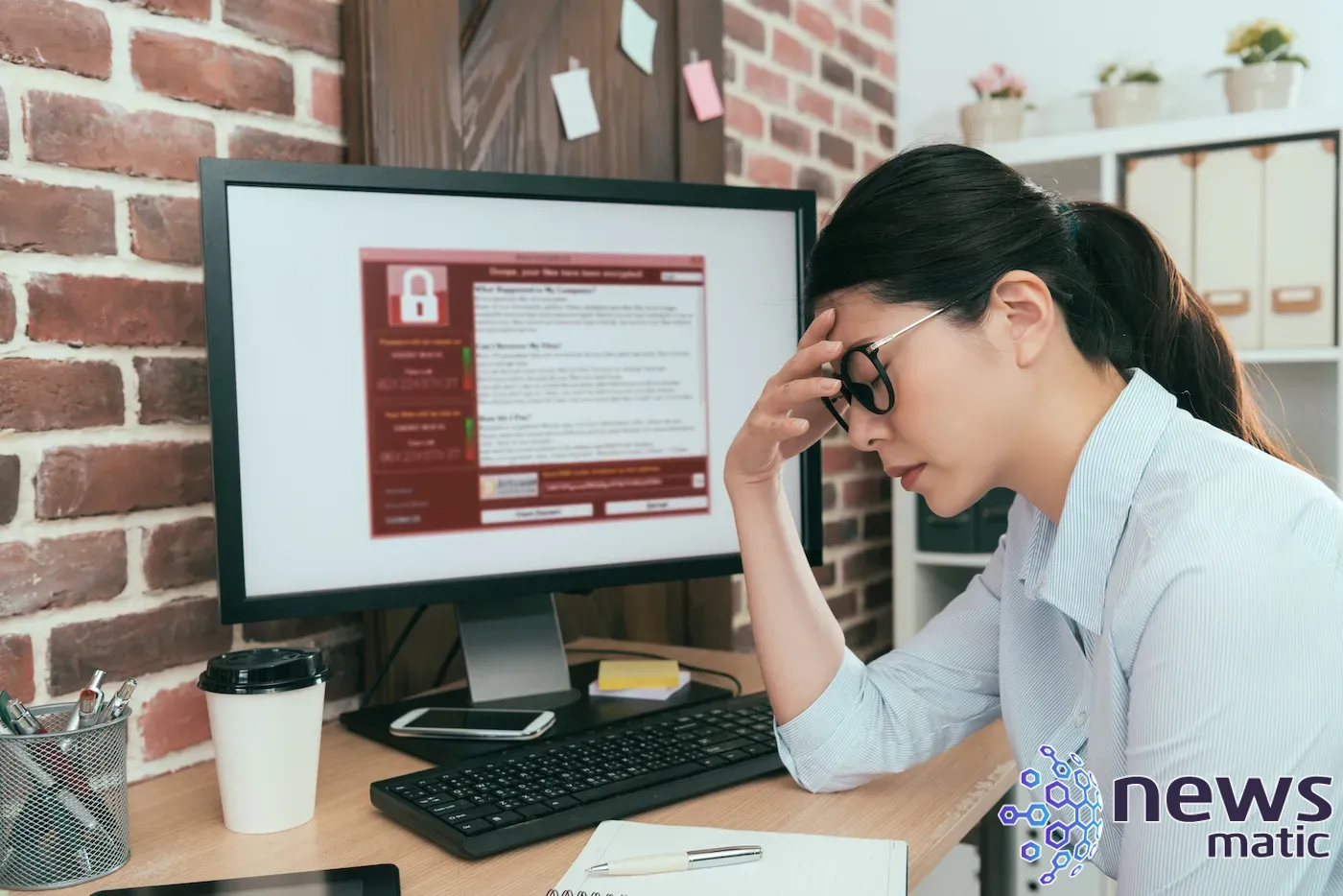

Los grupos de ransomware no se están conteniendo en sus intentos de forzar a las organizaciones comprometidas a pagar. Un informe publicado el martes por Unit 42, un equipo de inteligencia de amenazas de Palo Alto Networks, encontró que los atacantes están acosando cada vez más a las víctimas y a las partes asociadas para asegurarse de que se cumplan sus demandas de rescate.

Para su nuevo Informe de amenazas de ransomware y extorsión 2023, Unit 42 analizó aproximadamente 1,000 incidentes que el equipo investigó entre mayo de 2021 y octubre de 2022. Se analizaron alrededor de 100 casos para obtener información sobre las negociaciones de ransomware y extorsión. La mayoría de los casos se basaban en los Estados Unidos, pero los ciberdelincuentes observados llevaron a cabo ataques contra empresas y organizaciones de todo el mundo.

Para finales de 2022, el acoso fue un factor en el 20% de los casos de ransomware investigados por Unit 42, un aumento significativo desde menos del 1% a mediados de 2021.

Tácticas de doble extorsión y multi-extorsión de los grupos de ransomware

Una de las principales tendencias reveladas en la investigación es que los grupos de ransomware están utilizando tácticas más agresivas para convencer a sus víctimas de que paguen el rescate.

Tácticas de doble extorsión

En los últimos años, la doble extorsión se ha convertido en una jugada popular, con los atacantes no solo encriptando los datos, sino también amenazando con filtrarlos públicamente a menos que se pague el rescate. En alrededor del 10% de los casos analizados, los delincuentes ni siquiera se molestaron en encriptar los datos, sino que simplemente los robaron con el único propósito de filtrarlos a menos que se cumplieran sus demandas de rescate.

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivel

Protección antivirus en línea: McAfee Clinic lleva la seguridad de tu PC al siguiente nivelDirigiéndose a información tan sensible como registros médicos y registros financieros, los atacantes publicarán los datos en sitios de filtraciones de la Dark Web donde otros delincuentes pueden acceder y explotarlos para sus propios propósitos. Estos incidentes de robo de datos han aumentado hasta representar alrededor del 70% de todos los casos en promedio, frente al 40% a mediados de 2021.

Tácticas de multi-extorsión

Las tácticas de doble extorsión han dado paso a métodos de multi-extorsión. En los últimos incidentes, los grupos de ransomware están acosando a las víctimas y a otras personas como una forma de aplicar aún más presión. Los atacantes suelen enviar correos electrónicos o llamar a los empleados de una organización, incluidos los de nivel ejecutivo. A veces, se ponen en contacto directamente con los clientes de la organización. Pueden publicar información sobre el ataque en las redes sociales o contactar a la prensa para promover el incidente.

"Los grupos de ransomware y extorsión están obligando a sus víctimas a entrar en una olla a presión, con el objetivo final de aumentar sus posibilidades de recibir pago", dijo Wendi Whitmore, vicepresidenta senior y jefa de Unit 42 en Palo Alto Networks, en un comunicado de prensa. "El acoso ha estado presente en uno de cada cinco casos de ransomware que hemos investigado recientemente, lo que muestra las medidas a las que estos grupos están dispuestos a llegar para obtener un beneficio. Muchos están llegando incluso hasta aprovechar la información de los clientes que se ha robado para acosarlos e intentar forzar el pago de la organización".

Los pagos de ransomware podrían ser negociables

A medida que el ransomware continúa proliferando, el equipo de Unit 42 afirmó que descubrieron que datos confidenciales de un promedio de siete víctimas se publican en sitios de filtraciones cada día, lo que equivale a aproximadamente una nueva víctima cada cuatro horas. Los pagos de ransomware alcanzaron hasta $7 millones; sin embargo, la demanda mediana fue de $650,000, mientras que el pago mediano fue de $350,000, lo que indica que negociar con el atacante a menudo puede reducir la cantidad.

Cómo defenderse o mitigar los ataques de ransomware

Para ayudar a su organización a defenderse mejor o recuperarse de estos nuevos tipos de ataques de ransomware, Unit 42 ofrece varias recomendaciones.

Establecer un programa de inteligencia de amenazas. Una forma de combatir a los atacantes es aprender sobre las tácticas, técnicas y procedimientos que utilizan para comprometer las organizaciones. Para este fin, un programa de inteligencia de amenazas puede proporcionarle indicadores específicos para ayudar a su equipo de seguridad a evaluar los riesgos, ver dónde es más vulnerable y determinar cómo proteger mejor a su organización.

Cómo proteger tu computadora de los virus: métodos y consejos

Cómo proteger tu computadora de los virus: métodos y consejosPreparar un manual para la multi-extorsión. Antes de que un ataque de ransomware lo golpee, asegúrese de tener un plan integral de respuesta a incidentes con instrucciones claras sobre qué personas contactar en caso de un incidente. Sepa qué partes interesadas deben participar en la respuesta y quién toma las decisiones clave, como si pagar el rescate y quién está autorizado a aprobar los pagos.

Utilizar la tecnología de Detección y Respuesta Extendida para buscar amenazas. Para responder a las amenazas que afectan a su organización, debe ser capaz de verlas; una tecnología que puede ayudar en este sentido es la Detección y Respuesta Extendida (XDR, por sus siglas en inglés). Al brindarle visibilidad en su red y otros activos, XDR le permite observar la actividad en sus endpoints en tiempo real para que pueda prevenir ataques más rápidamente. El objetivo es aislar las computadoras infectadas a medida que se detecta actividad maliciosa para evitar que el ataque se propague.

Implementar una Arquitectura de Confianza Cero. Contener un ciberataque es clave para proteger sus activos más sensibles. Configurar una Arquitectura de Confianza Cero (ZTNA, por sus siglas en inglés) reduce las posibilidades de que el atacante pueda expandirse lateralmente a lo largo de su red incluso si ha encontrado una vulnerabilidad. Una versión refinada de ZTNA llamada ZTNA 2 construirá capas de seguridad diseñadas para evitar que un atacante obtenga un mayor control en su organización.

Proporcionar capacitación sobre el acoso de ransomware a los empleados. Se debe brindar la capacitación adecuada a los empleados para que sepan cómo responder y a quién contactar si están siendo acosados en el período posterior a un ataque de ransomware. La capacitación también debe incluir los pasos a seguir si los clientes están siendo acosados también.

Realizar un análisis post mortem. Después de un ataque de ransomware, analice su red en busca de puertas traseras u otros indicadores de compromiso que los atacantes puedan haber explotado. Asegúrese de eliminar o deshabilitar cualquier activo o área vulnerable para que la misma banda de ransomware no pueda llevar a cabo un ataque de seguimiento.

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticas

¡Defiéndete! Protege tu seguridad en línea contra amenazas críticasEn Newsmatic nos especializamos en tecnología de vanguardia, contamos con los artículos mas novedosos sobre Seguridad, allí encontraras muchos artículos similares a Aumenta el acoso de los grupos de ransomware para obligar a las organizaciones a pagar , tenemos lo ultimo en tecnología 2023.

Artículos Relacionados